Últimas noticias

28 de abril de 2026 | Texto: Markus Selinger | Antivirus para Windows

Prueba ATP: ladrones de datos y encriptadores bajo control

Los delincuentes desarrollan constantemente nuevas herramientas y estrategias para atacar sistemas Windows. El ataque en sí suele realizarse con ransomware o un ladrón de información. En la actual prueba de Advanced Threat Protection, abreviado ATP, el equipo de AV-TEST comprobó si las soluciones de seguridad para usuarios privados y empresas también resisten frente a las técnicas de ataque más novedosas. Una de ellas consiste en esconder malware en un archivo ejecutable camuflado como aplicación Python. Como hay muchos de estos paquetes de datos de desarrolladores en circulación en la Web, al principio no llaman la atención. Muchos de los 20 paquetes examinados no se dejan engañar de este modo, pero, por desgracia, no todos.

Los ciberdelincuentes son muy creativos a la hora de ganar dinero de alguna manera mediante sus ataques. Los fabricantes de productos de seguridad tienen que seguirle el ritmo a esta creatividad, al fin y al cabo se trata de los datos y sistemas de sus clientes. En algunos ataques, los autores recurren a malware apenas modificado, pero lo esconden en archivos que parecen inofensivos y que se difunden en masa.

La táctica es clara: ¿dónde se esconde mejor un árbol? En el bosque. Justo este es el principio que usan los atacantes cuando camuflan malware en archivos ejecutables como si fueran una aplicación de Python. Muchos desarrolladores crean este tipo de archivos y los distribuyen gratuitamente en Internet o en plataformas de código; esto hace que el método no llame la atención.

20 soluciones de seguridad en la prueba ATP

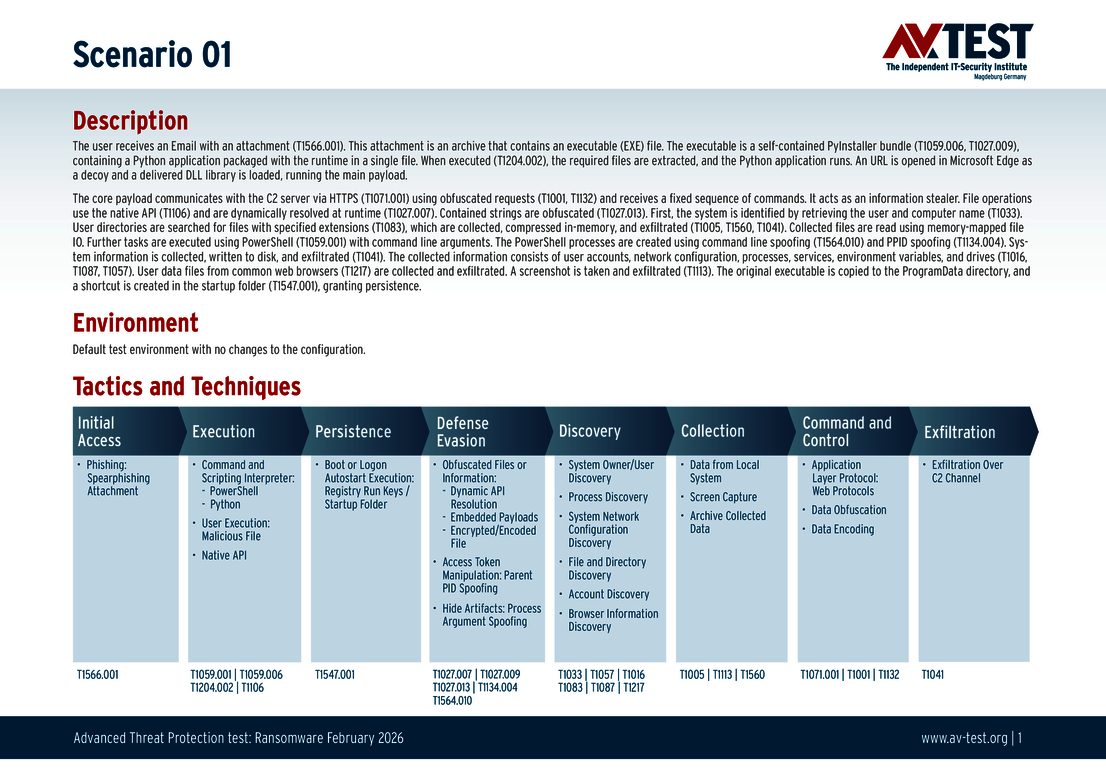

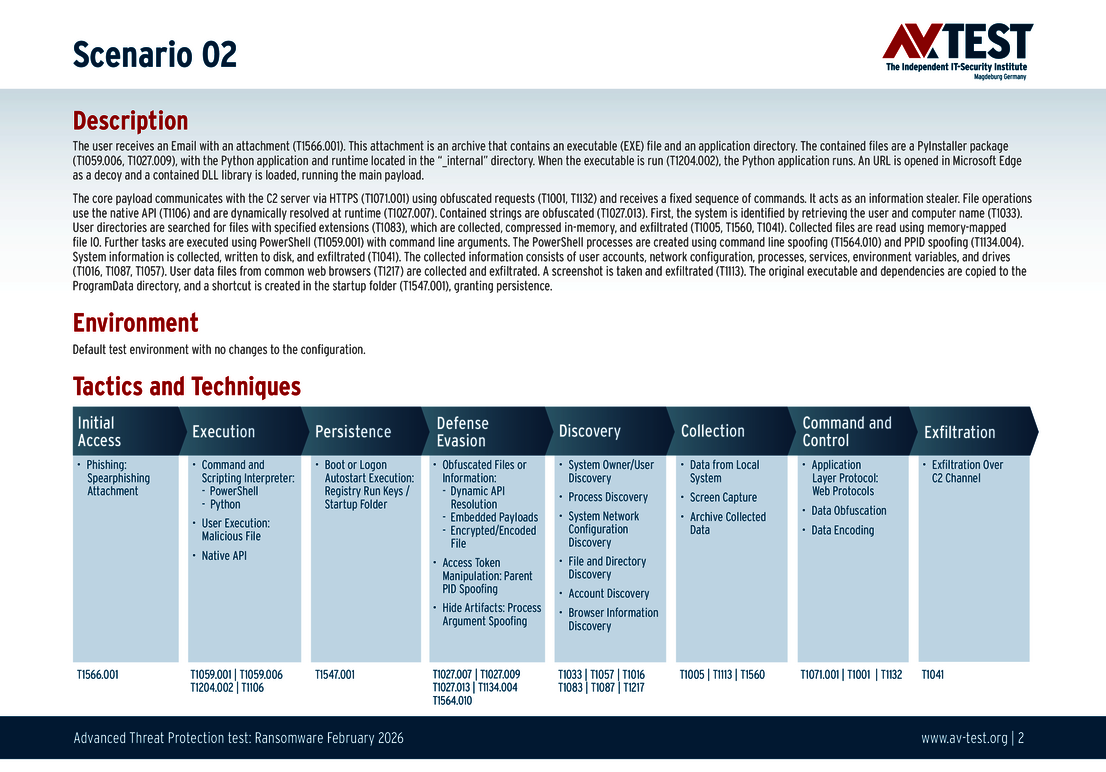

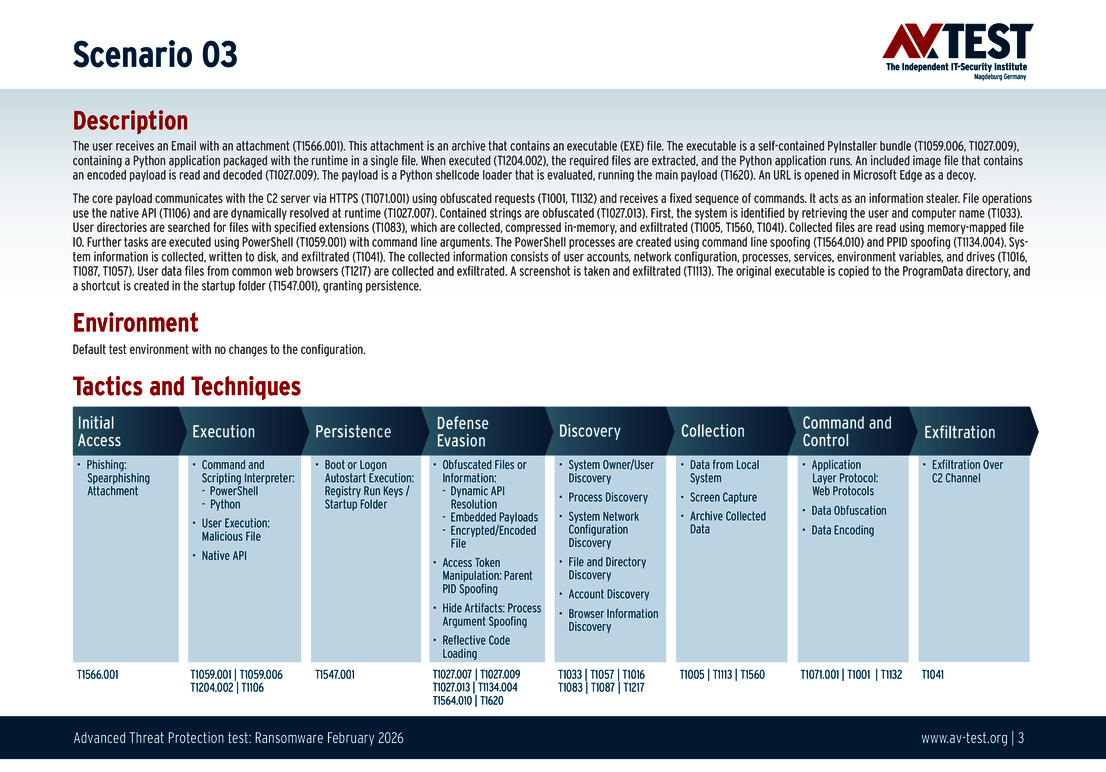

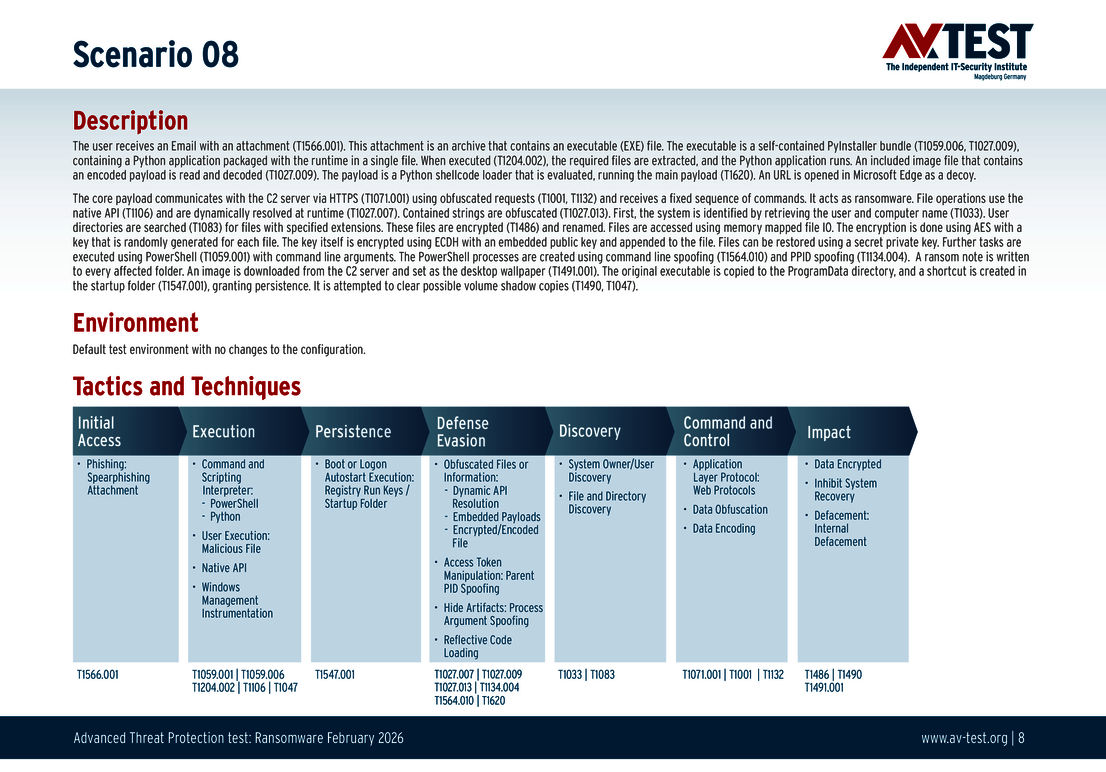

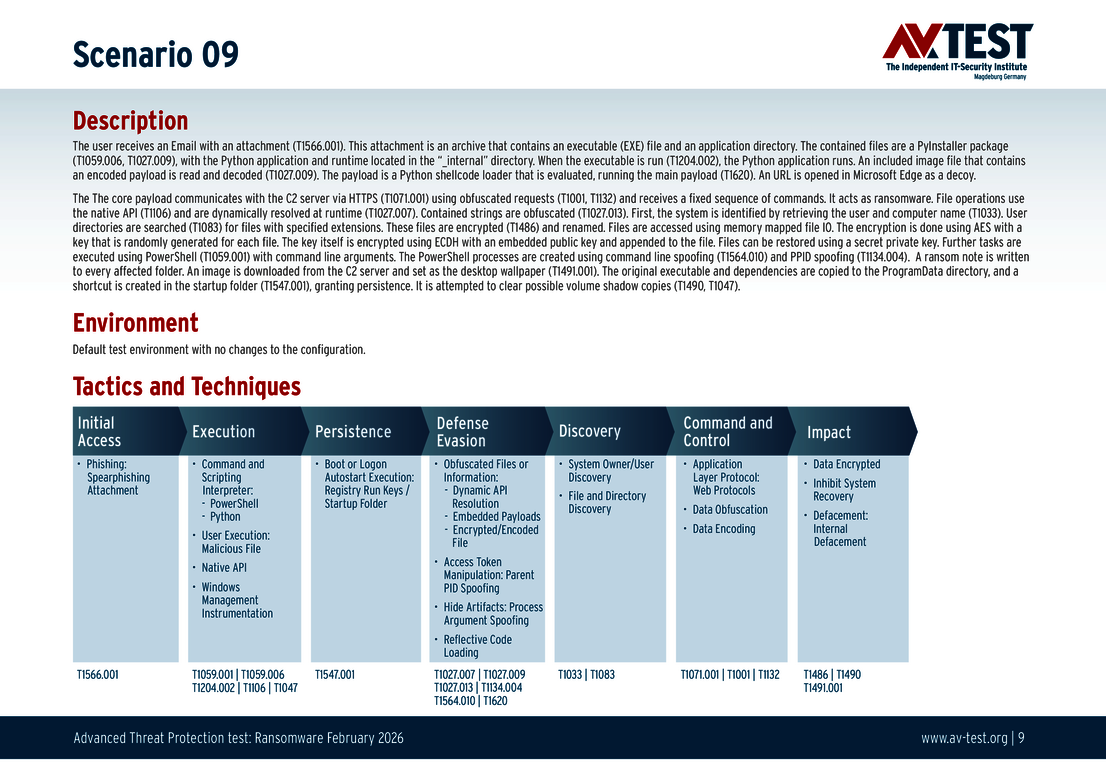

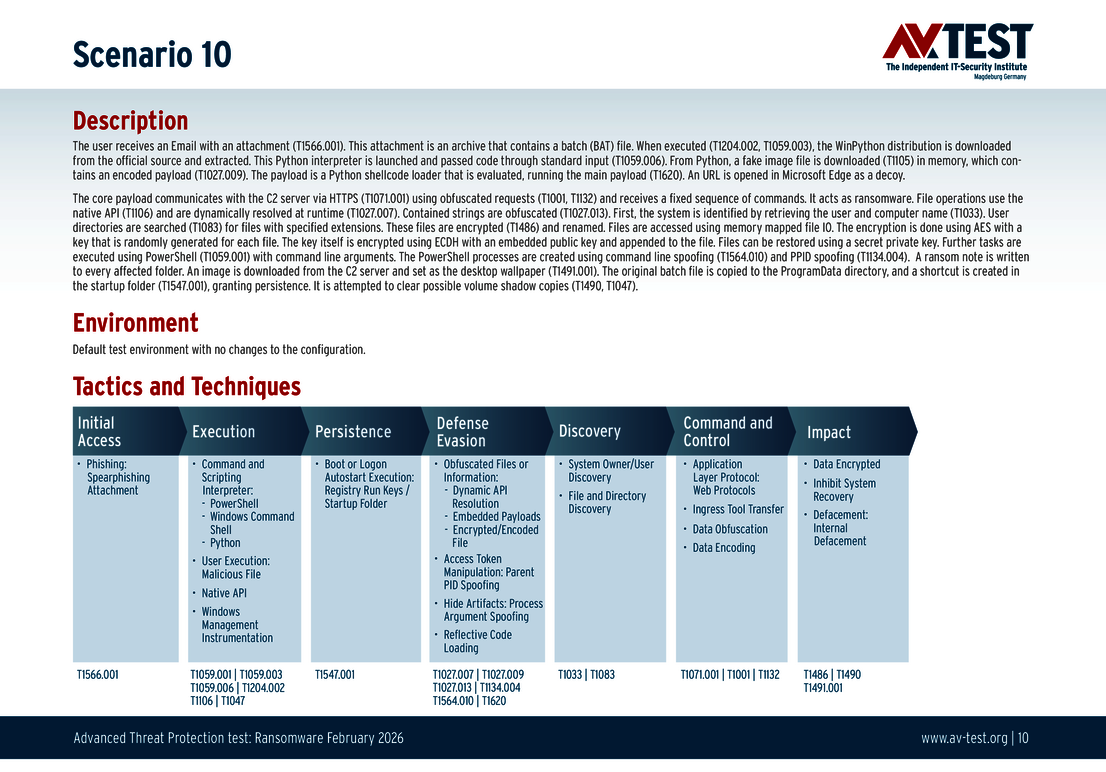

La actual prueba de protección contra amenazas avanzadas, abreviado ATP del inglés Advanced Threat Protection, se llevó a cabo con Windows 10 a 20 productos de seguridad para usuarios privados y empresas en 5 escenarios de ataque con ladrones de información y ransomware respectivamente. El laboratorio, al igual que los cibercriminales, utiliza las técnicas de camuflaje más nuevas usadas en jaqueos actuales. Estas consisten, por ejemplo, en el camuflaje de archivos como herramientas de Windows, la ejecución de ataques de inyección o el inicio de código web camuflado. Por supuesto, los agresores también combinan varios procedimientos en una misma cadena de ataque. Uno de los métodos más nuevos es el ya mencionado truco con aplicaciones de Python infectadas. Así funciona la técnica:

PyInstaller executable bundling: Los atacantes utilizan PyInstaller para empaquetar scripts de Python junto con un entorno de ejecución de Python mínimo. El archivo EXE se puede ejecutar directamente con Windows. De este modo no es necesario que estén instalados ni Python ni sus bibliotecas y tampoco es necesaria una instalación al inicio. Es un método de transmisión de elementos de malware especialmente efectivo y refinado, ya que los desarrolladores utilizan a menudo archivos ejecutables creados con PyInstaller para transferir software legítimo. De este modo las aplicaciones peligrosas quedan camufladas, puesto que tanto a los usuarios como a las herramientas de seguridad les parecen inofensivos.

En nuestros ejemplos utilizamos PyInstaller para empaquetar aplicaciones de Python, que después cargan Shellcode peligroso o un archivo DLL manipulado. En la prueba se ejecuta el archivo creado en el sistema objetivo, donde este inicia el intérprete de Python incrustado y carga nuestro código de malware. Así se simula el comportamiento de ransomware o de los ladrones de datos.

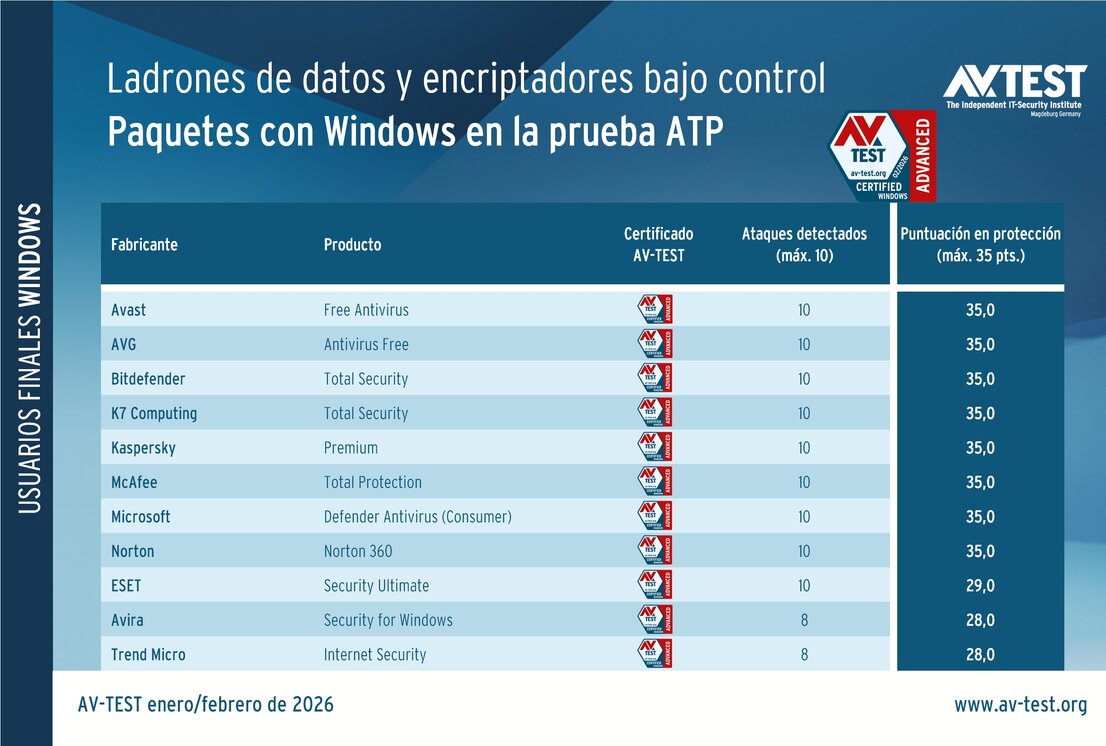

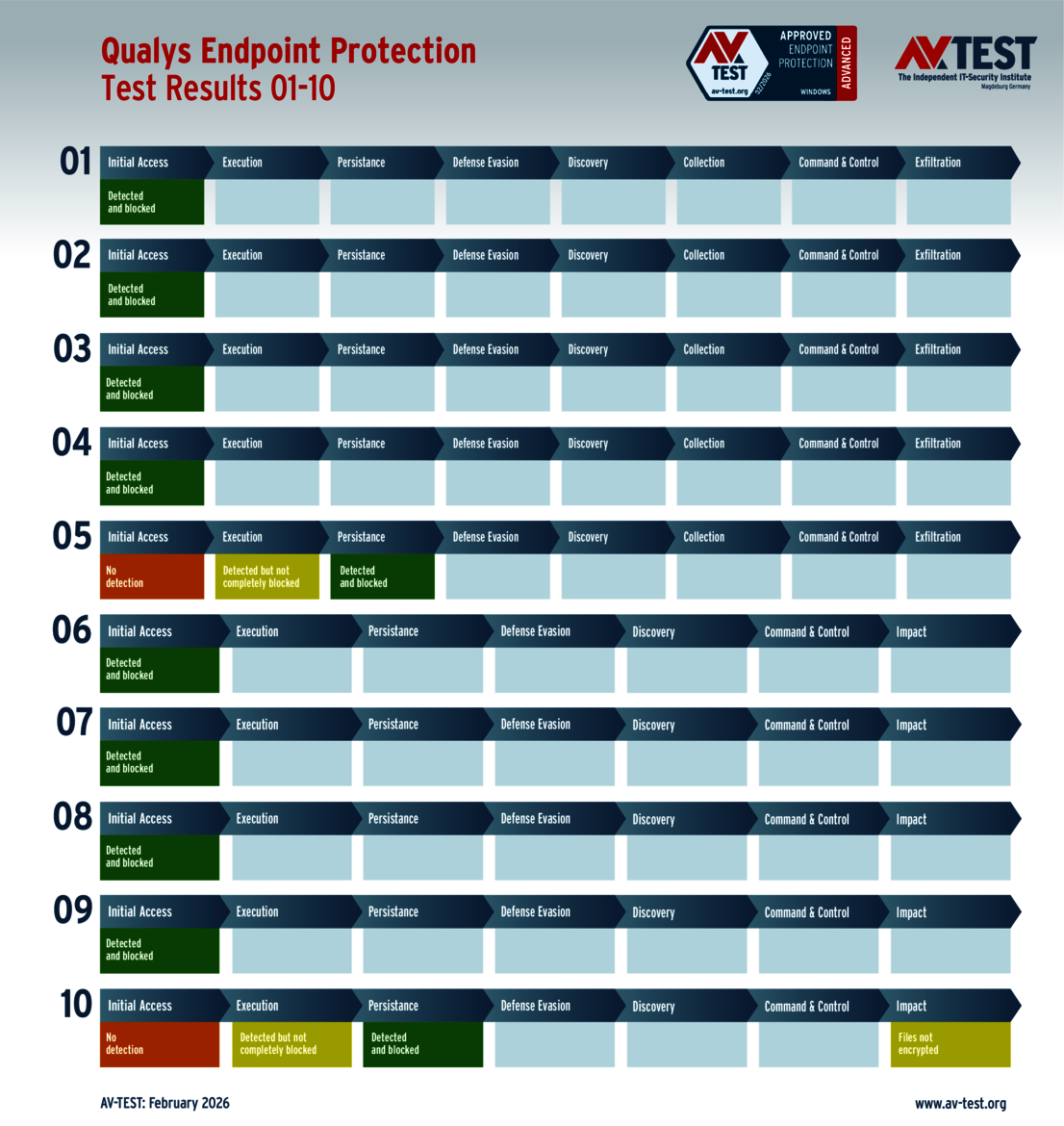

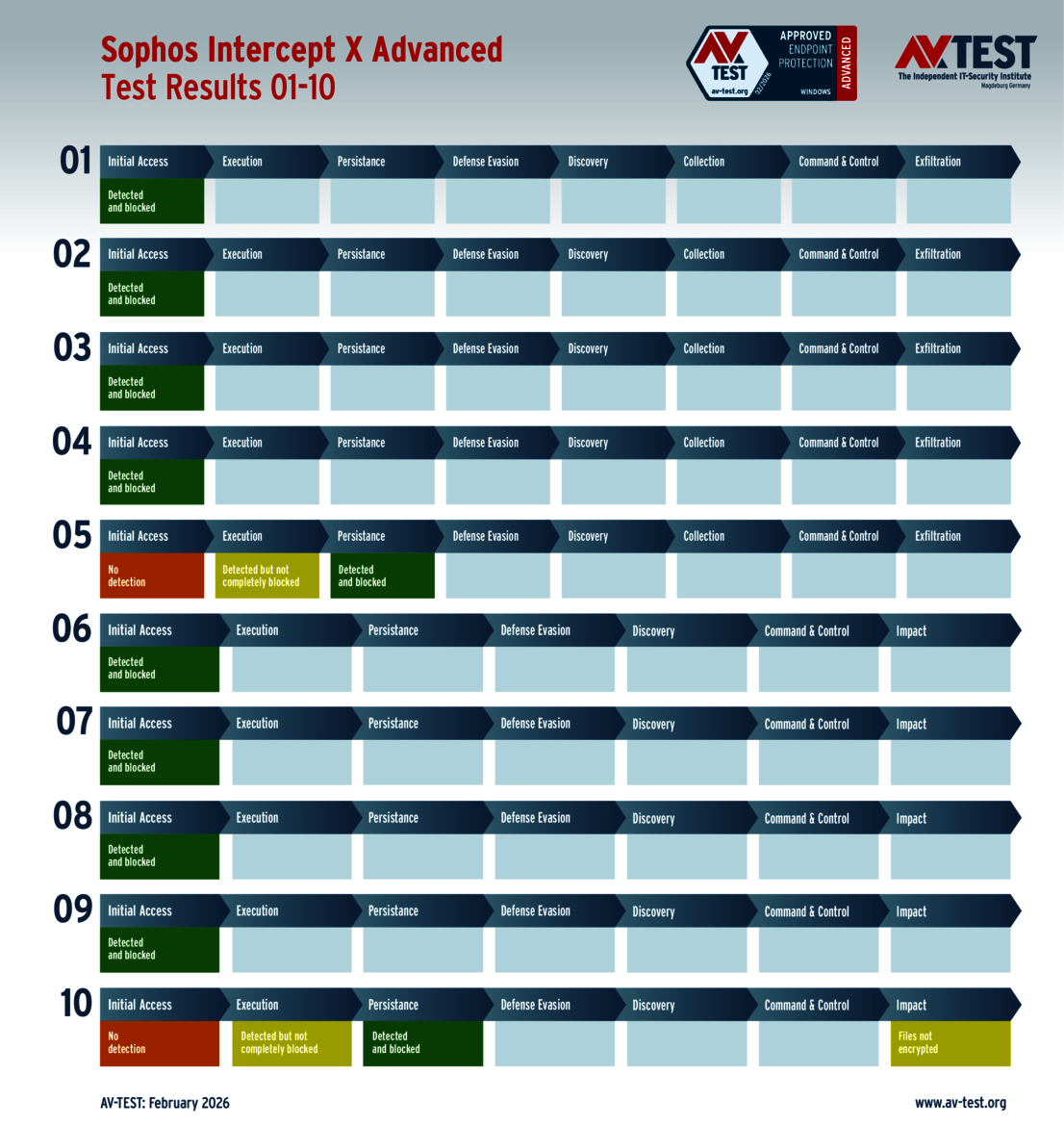

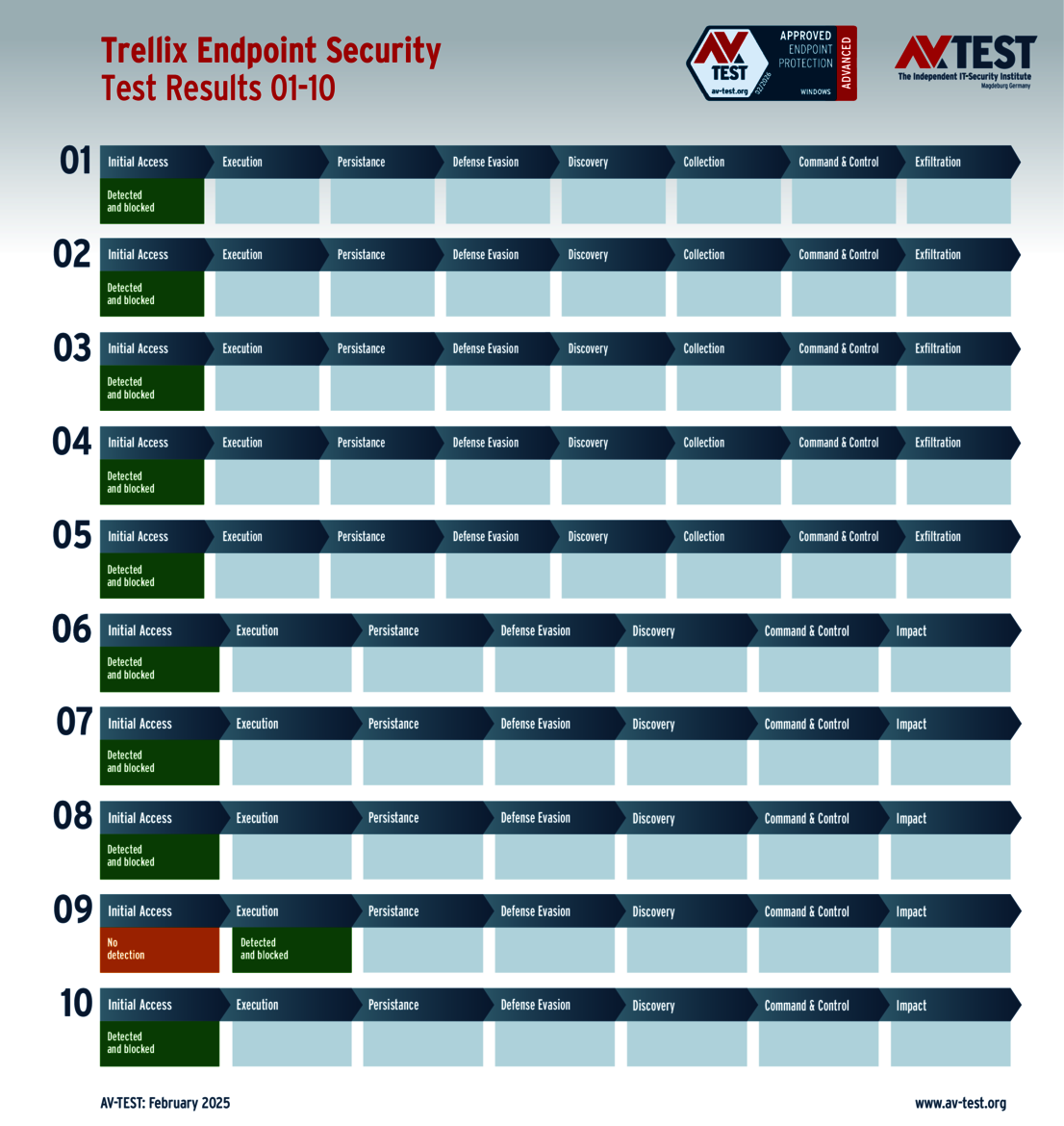

A la prueba se presentaron 11 productos para usuarios privados de Avast, AVG, Avira, Bitdefender, ESET, K7 Computing, Kaspersky, McAfee, Microsoft, Norton y Trend Micro. Las 9 soluciones examinadas para empresas proceden de Acronis, Avast, Kaspersky (con 2 versiones), Microworld, Norton, Qualys, Sophos y Trellix.

Todos los productos tienen que superar 5 escenarios de ataque con ransomware y ladrones de información respectivamente. Los examinadores puntúan esta tarea. En el caso de la defensa contra ladrones de información, pueden llegar a ser 4 puntos y en el de la defensa contra ransomware, 3 puntos. Si en un paso solo se consigue una defensa parcial, también es posible recibir medios puntos. Al final de la prueba, la máxima puntuación de protección obtenible es, por tanto, 35 puntos.

Los 10 escenarios de prueba

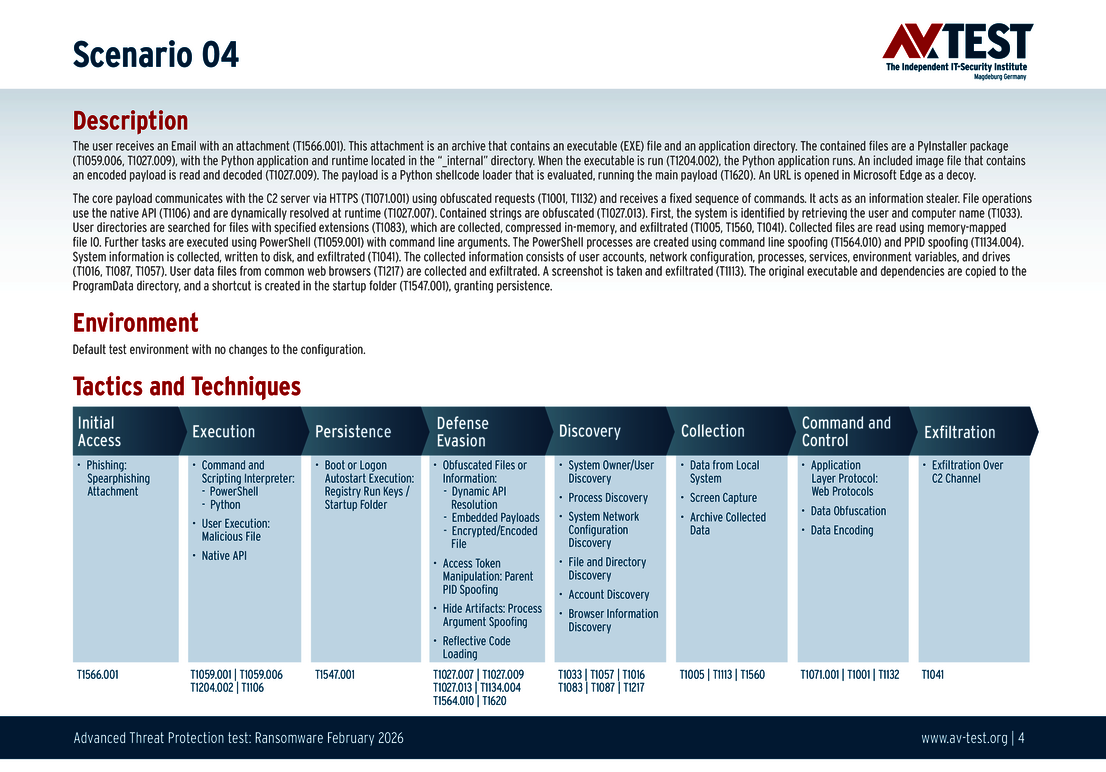

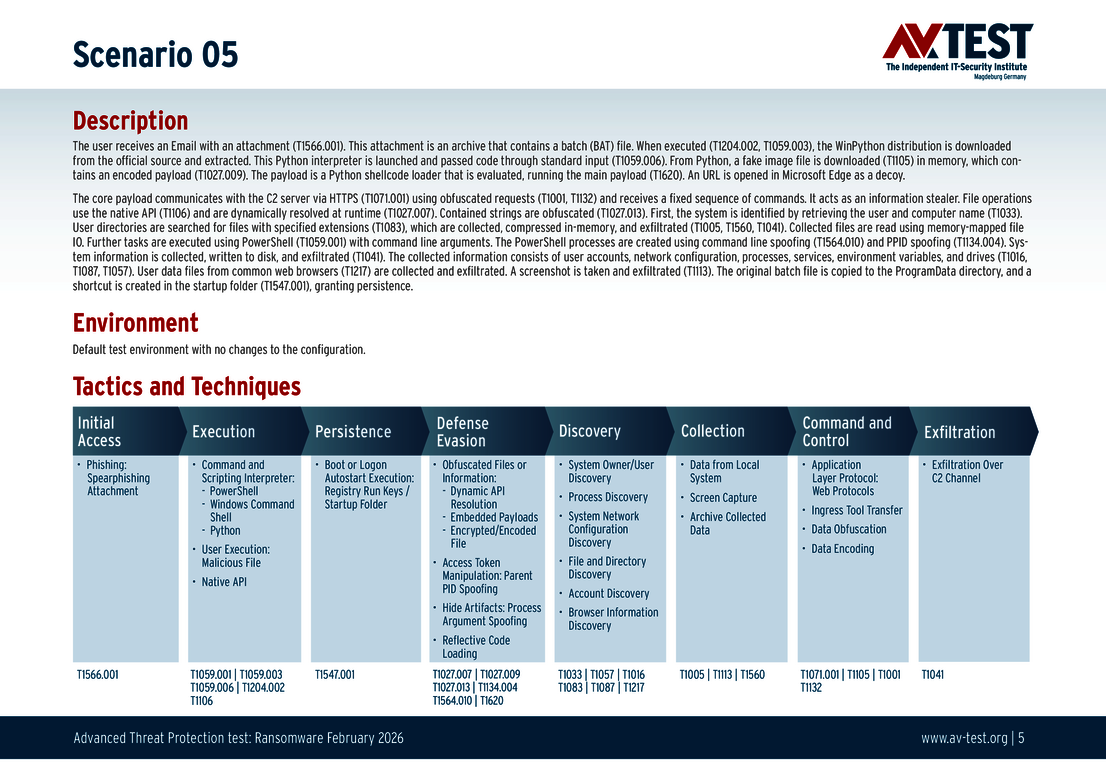

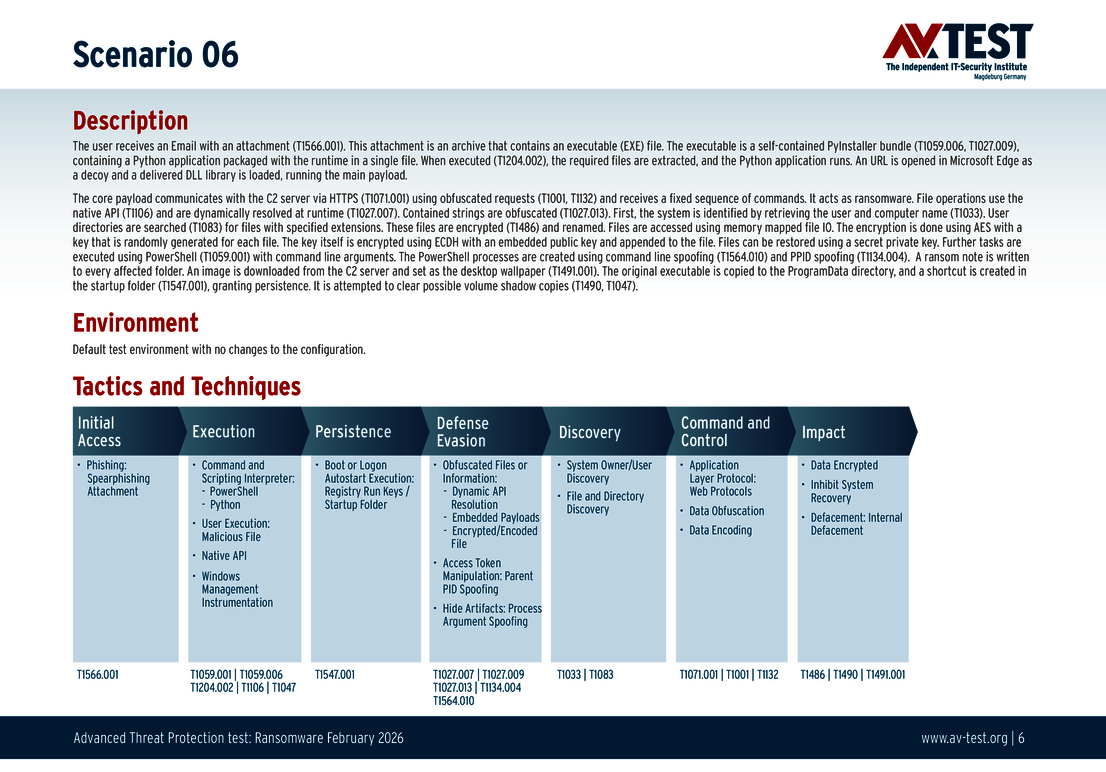

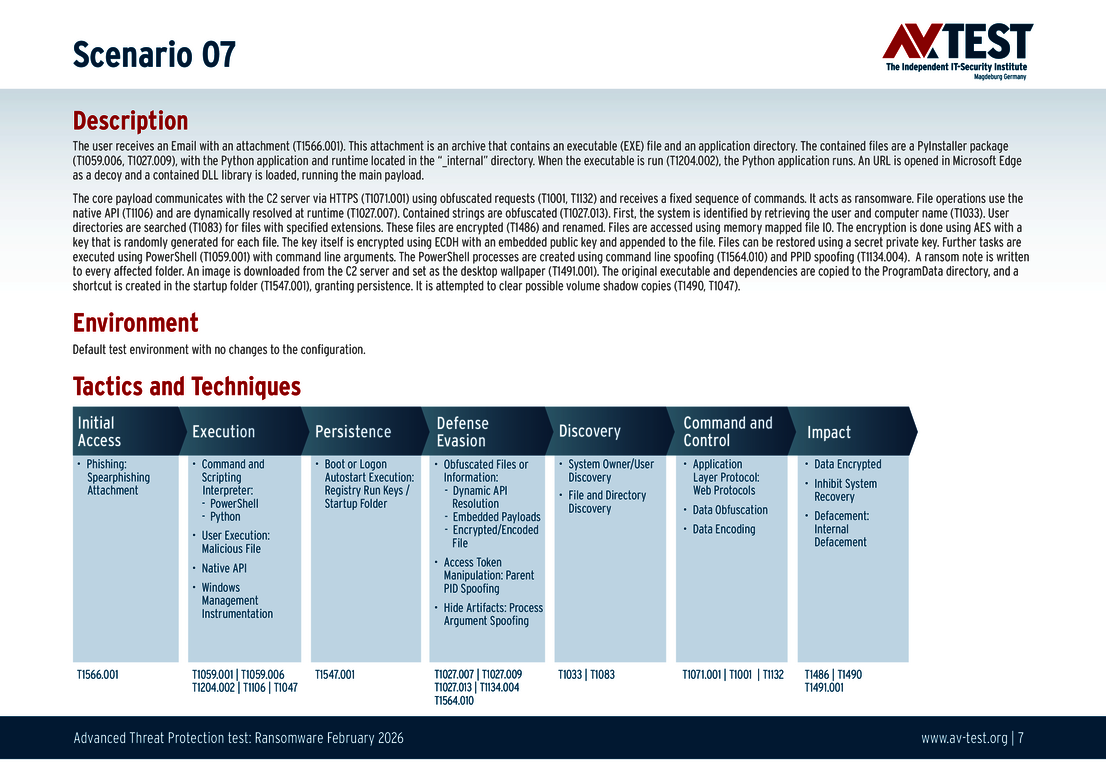

Todos los escenarios de ataque están documentados de acuerdo con los estándares de la base de datos de MITRE ATT&CK. Los diferentes subpuntos, por ejemplo “T1566.001”, aparecen en la base de datos de MITRE para “Techniques” bajo “Phishing: Spearphishing Attachment”. Cada paso de la prueba, por lo tanto, está definido por especialistas y es trazable y comprensible. Además se explican todas las técnicas de ataque y cómo se hace uso del malware en ellas y cómo el malware puede propagarse en los sistemas.

11 paquetes para usuarios finales en la prueba ATP

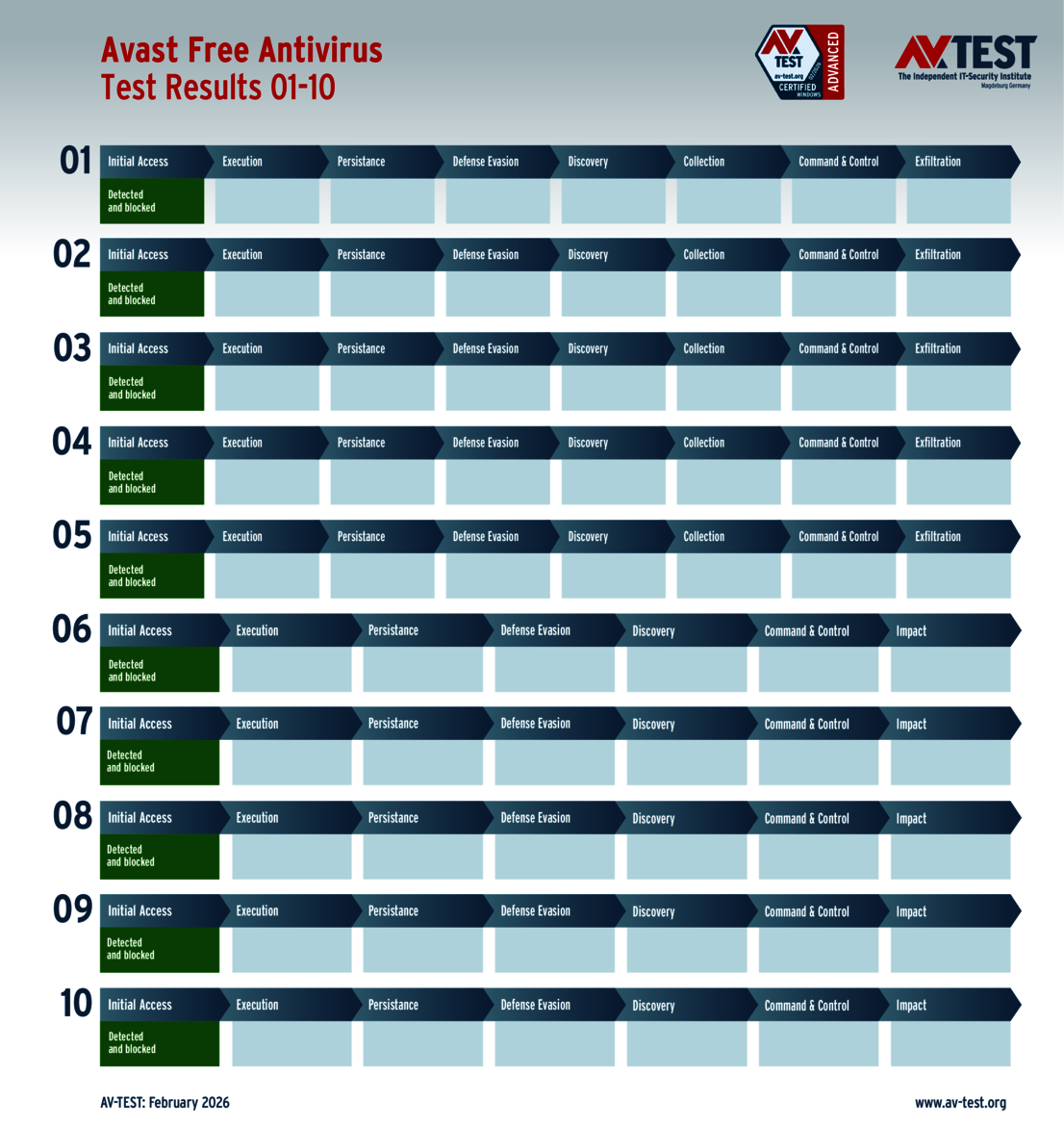

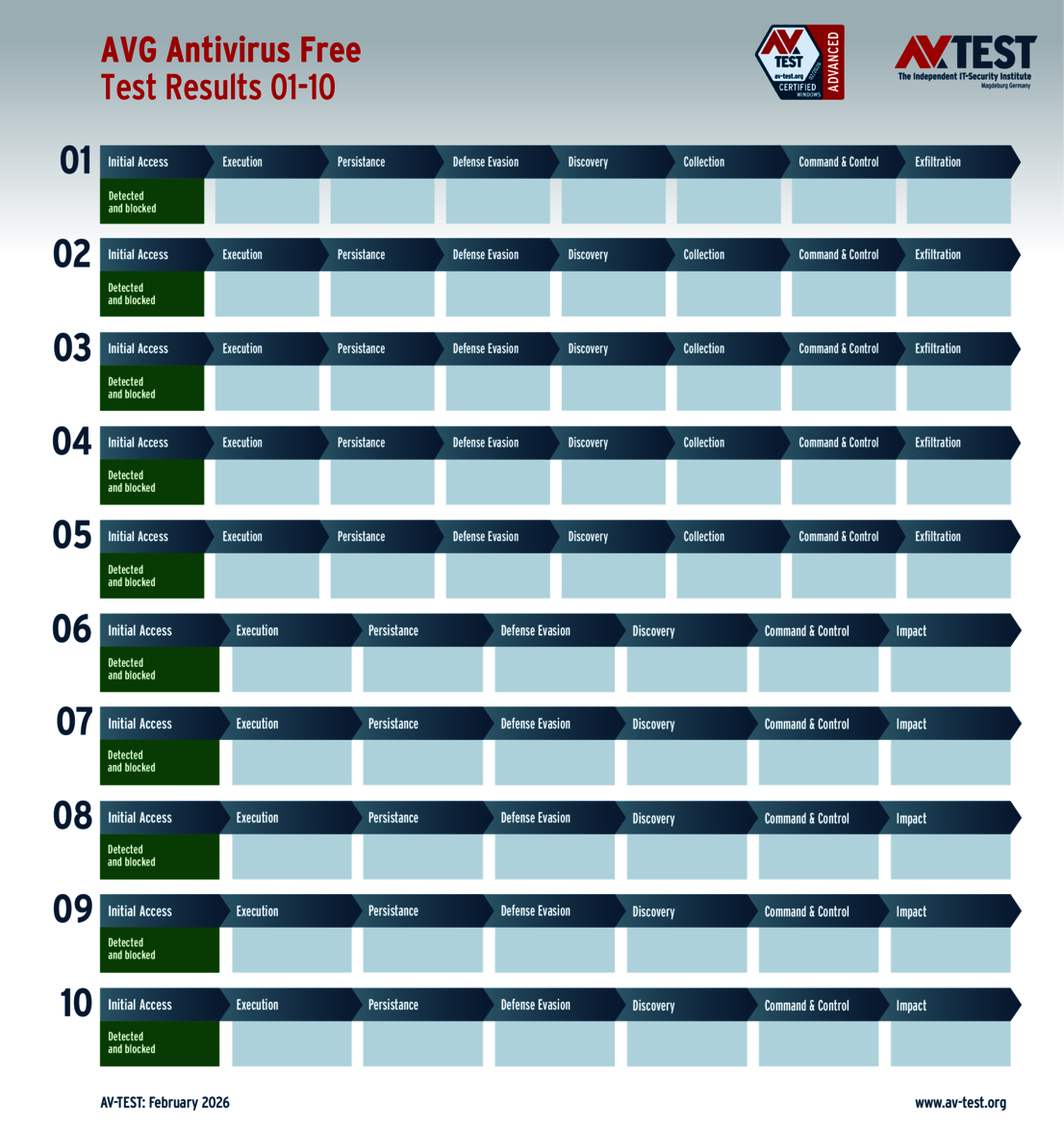

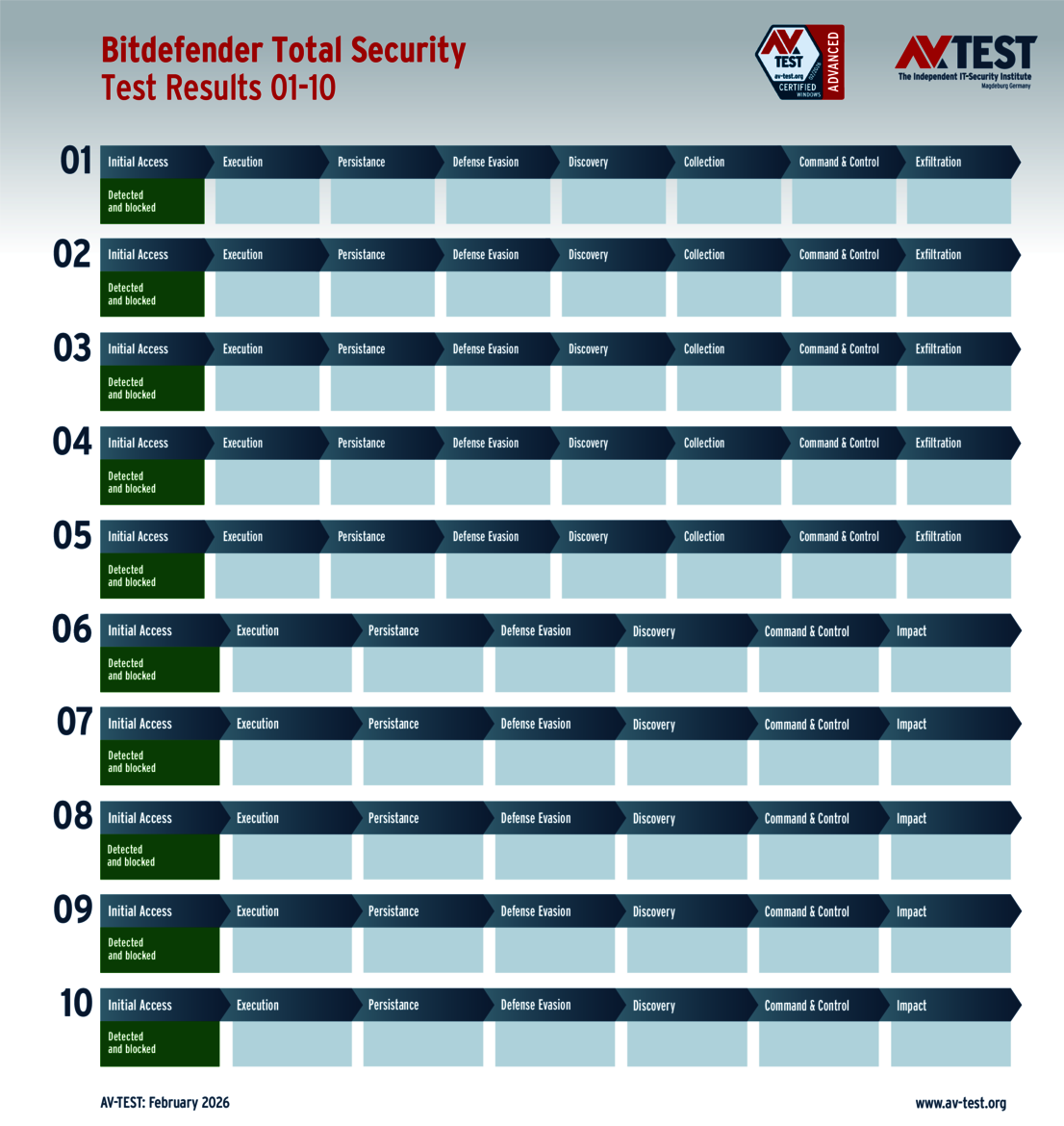

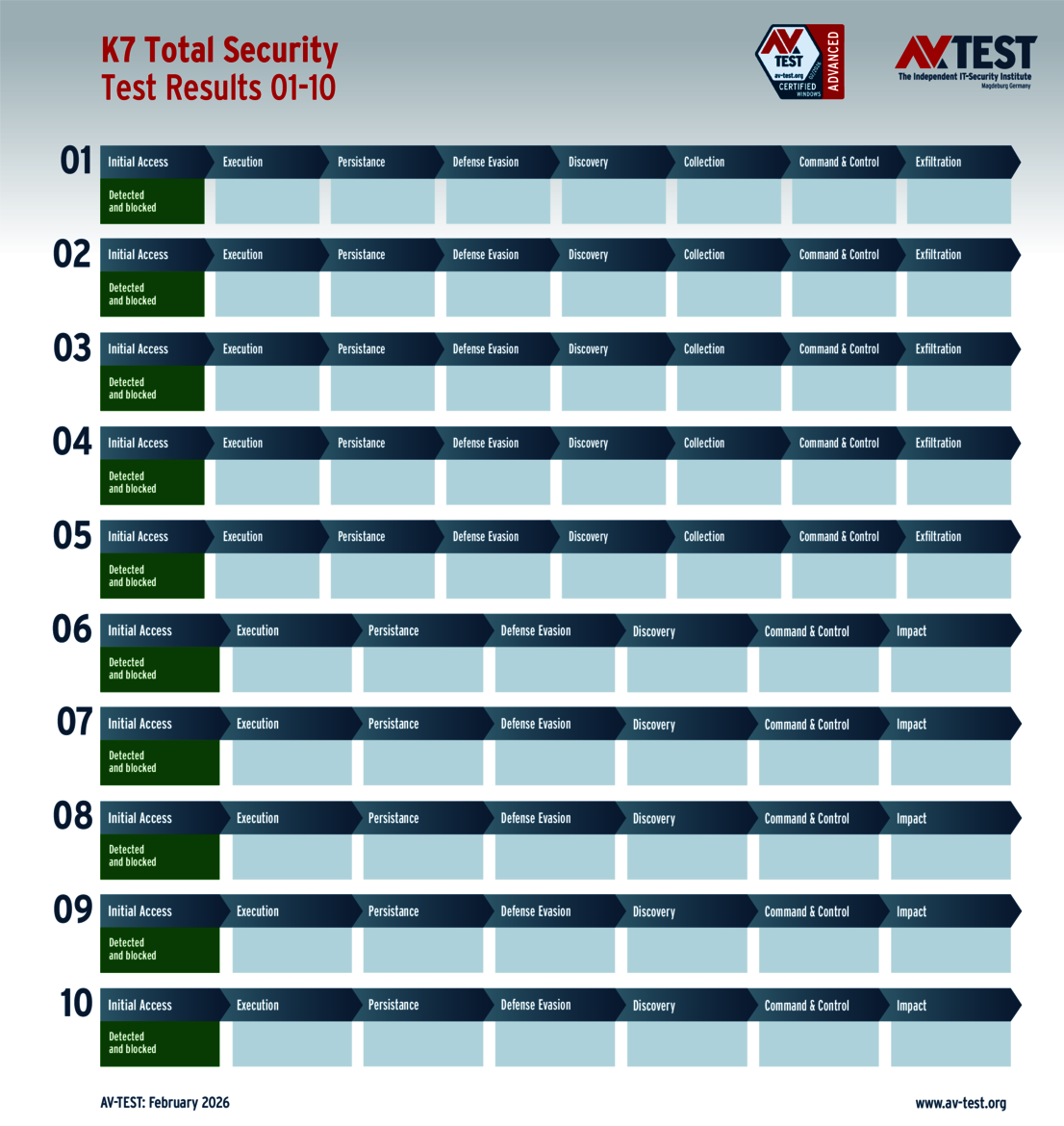

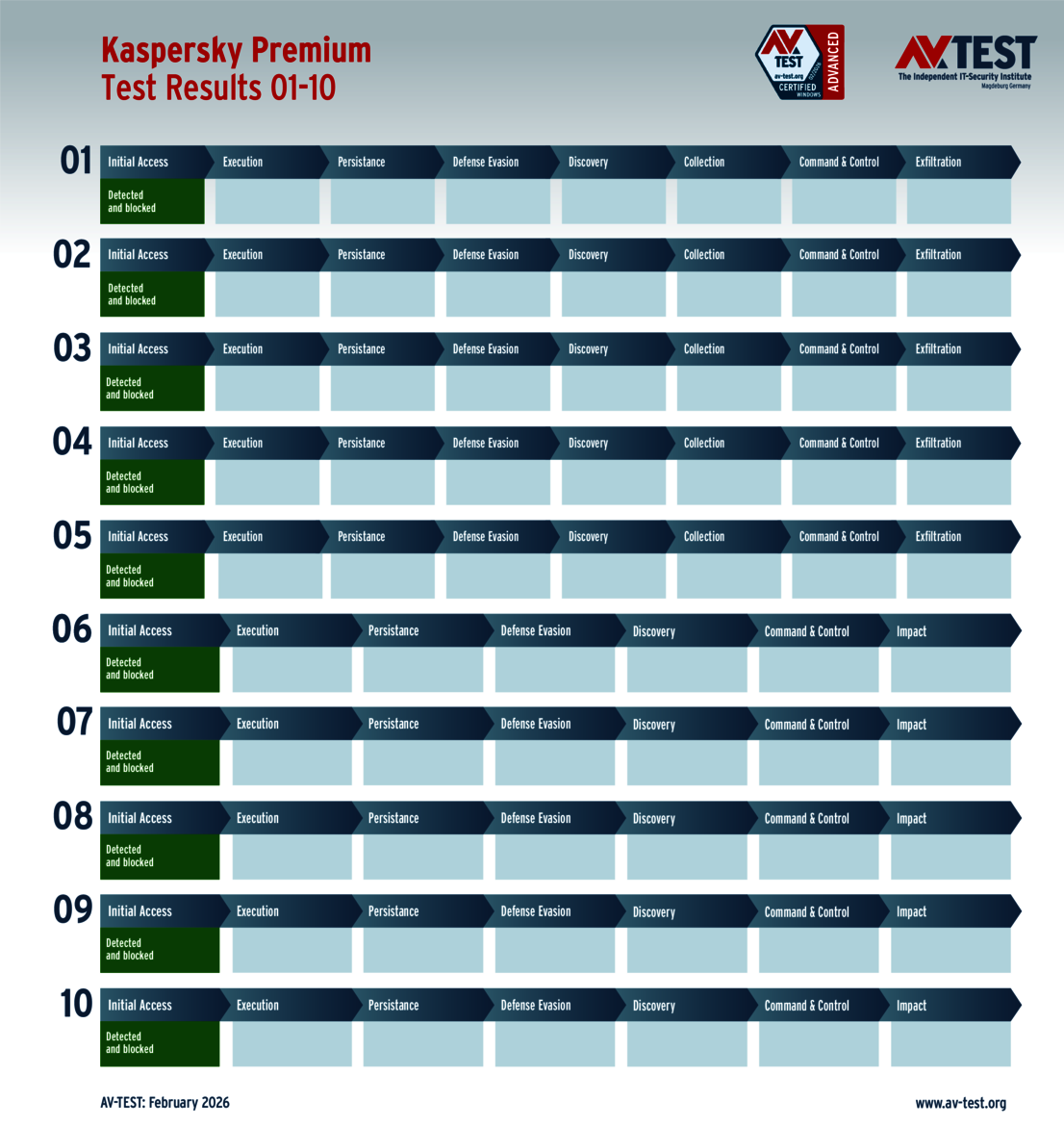

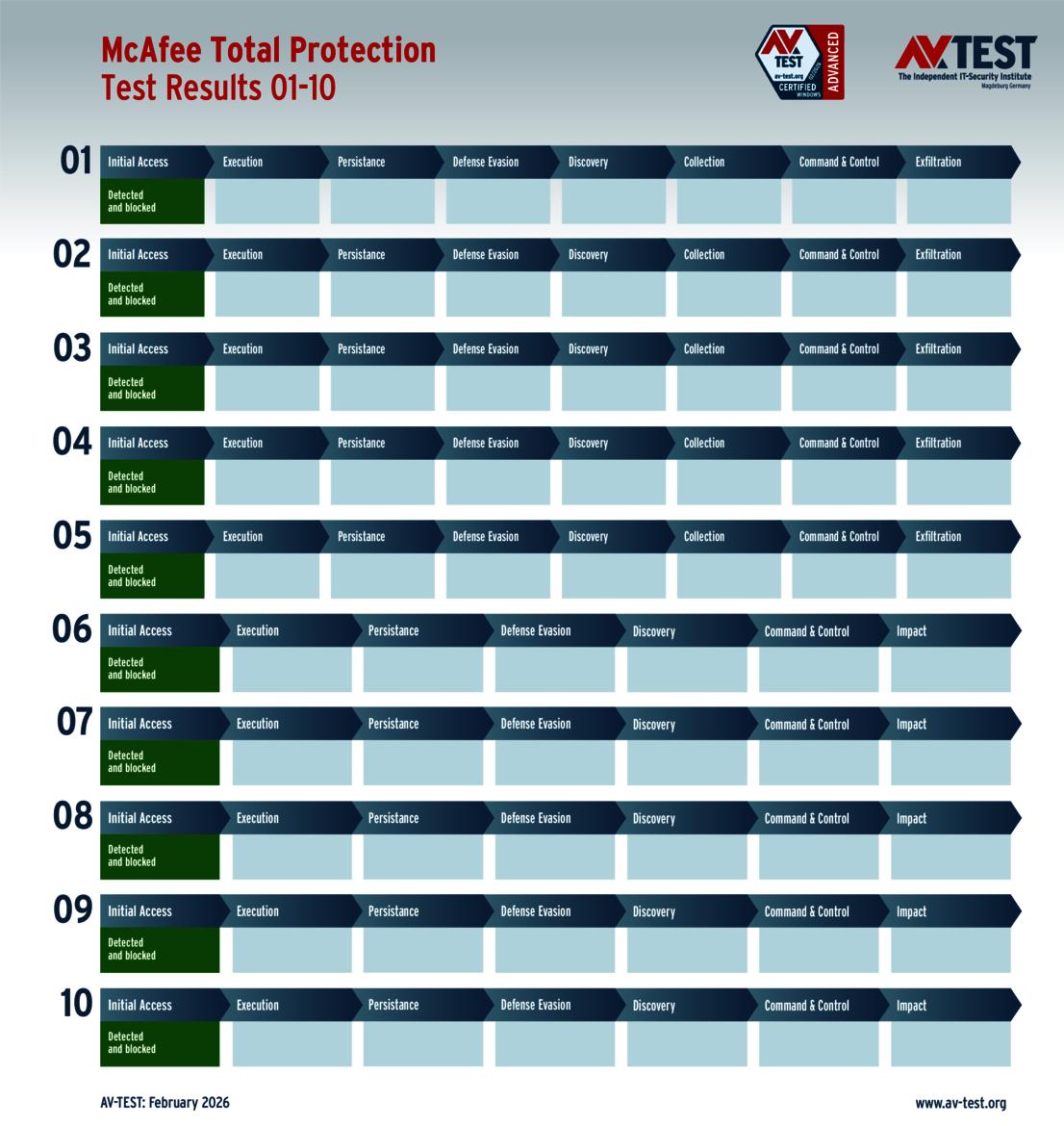

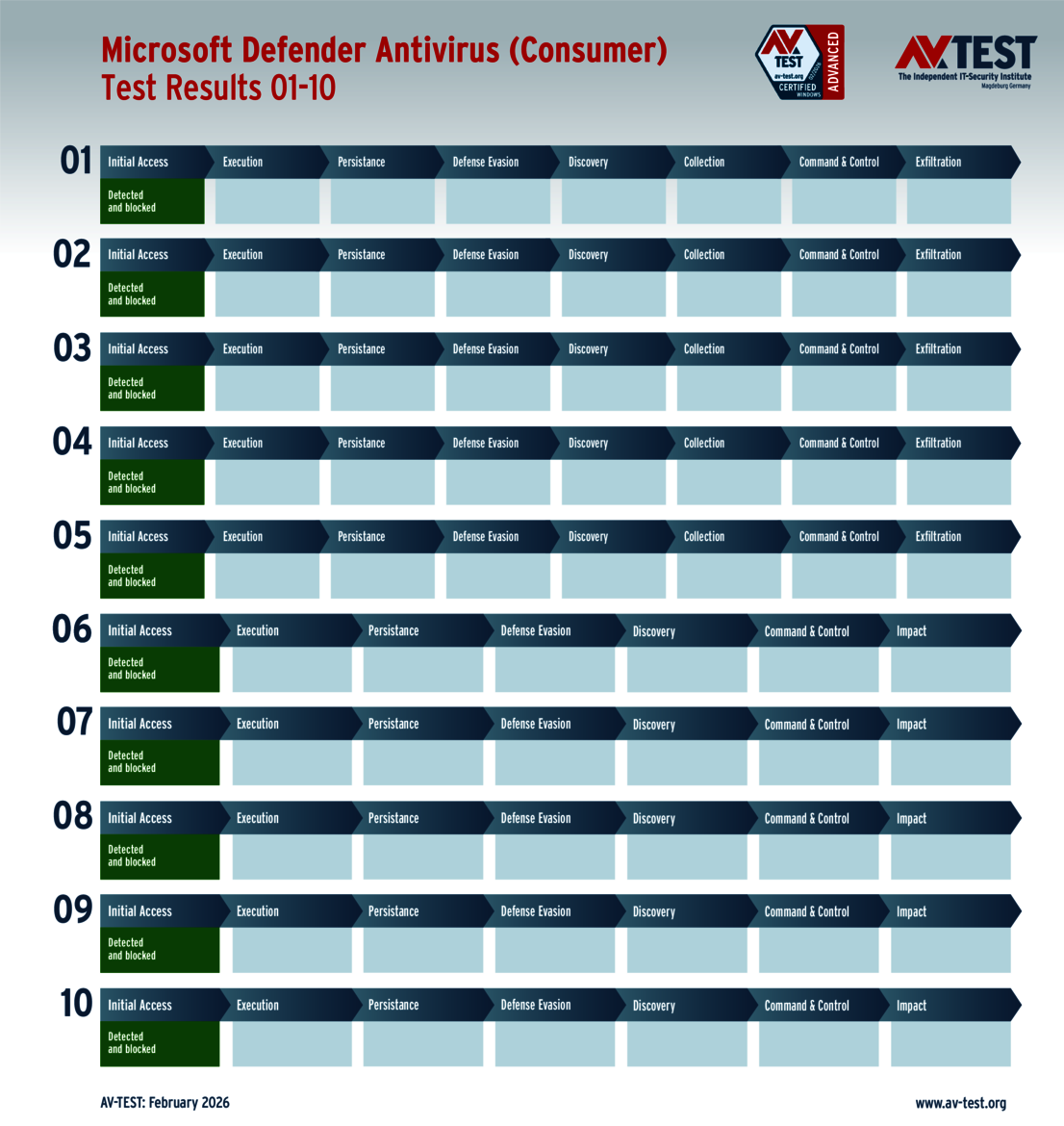

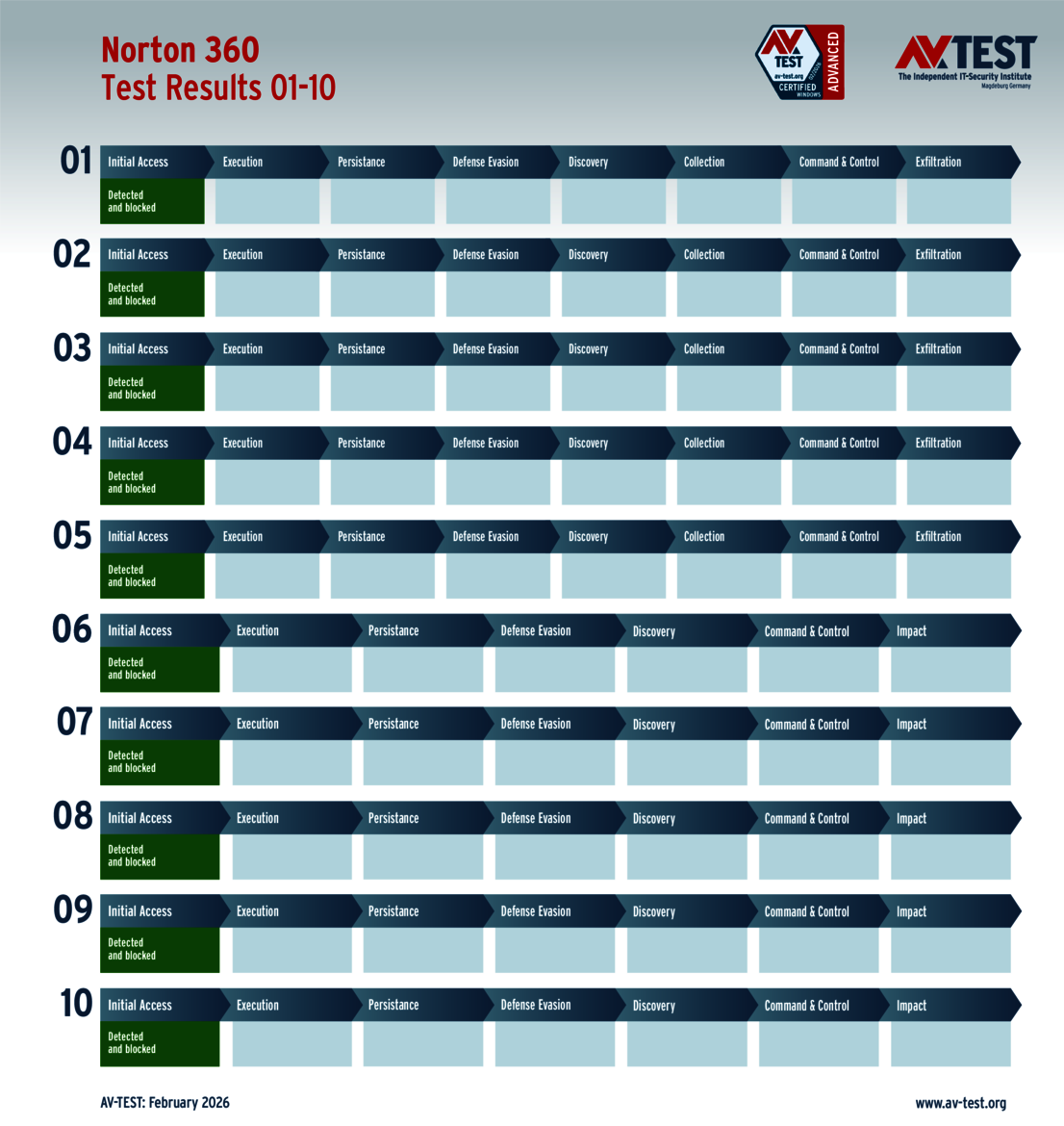

Los paquetes de seguridad para ordenadores privados con Windows 10 tienen que detener diversos ataques en la prueba. Y, efectivamente, 8 de los 11 productos examinados no se dejan engañar ni por el malware ni por la nuevas técnicas de ataque. Los siguientes paquetes detectaron y eliminaron a los atacantes a la perfección en los 10 escenarios: provienen de Avast, AVG, Bitdefender, K7 Computing, Kaspersky, McAfee, Microsoft y Norton.

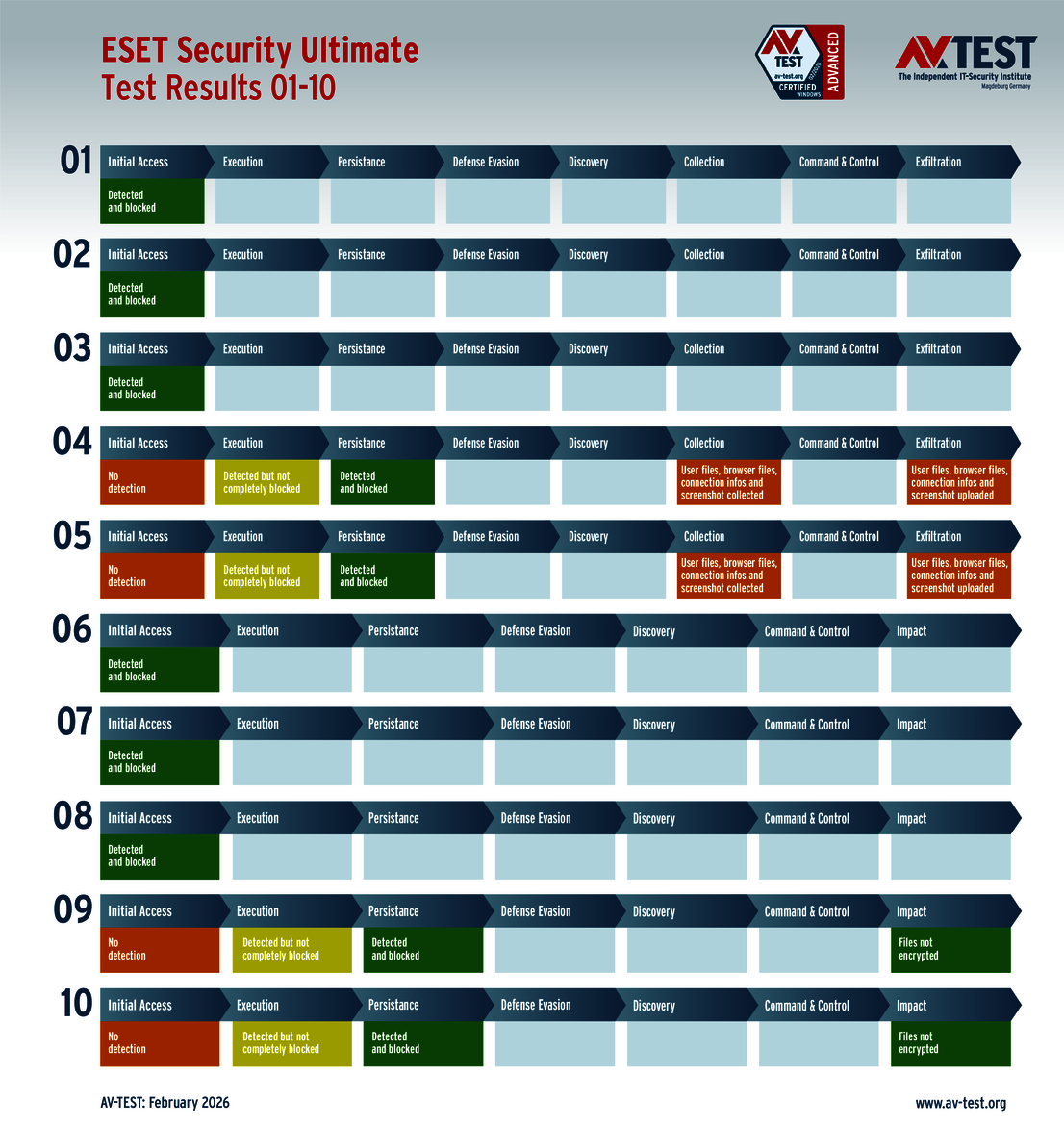

El paquete para Windows de ESET también detectó a todos los agresores, pero en cuatro casos tuvo problemas a continuación. Identificó de inmediato dos ejemplares de malware, pero no los pudo bloquear por completo. Solo módulos de protección posteriores pudieron detener definitivamente al atacante. Esto le costó dos deducciones de medio punto. En el caso de dos ladrones de datos, el escenario comenzó de forma similar. También funcionó la detección, pero el bloqueo fracasó. Después evitó la instalación del malware, pero no consiguió detener otros procesos del malware y, en ambos casos, el atacante se salió con la suya. Robó los datos y esto supuso una doble pérdida de 2,5 puntos. Tras la deducción de 6 puntos, a ESET le quedó una puntuación en protección de 29 puntos.

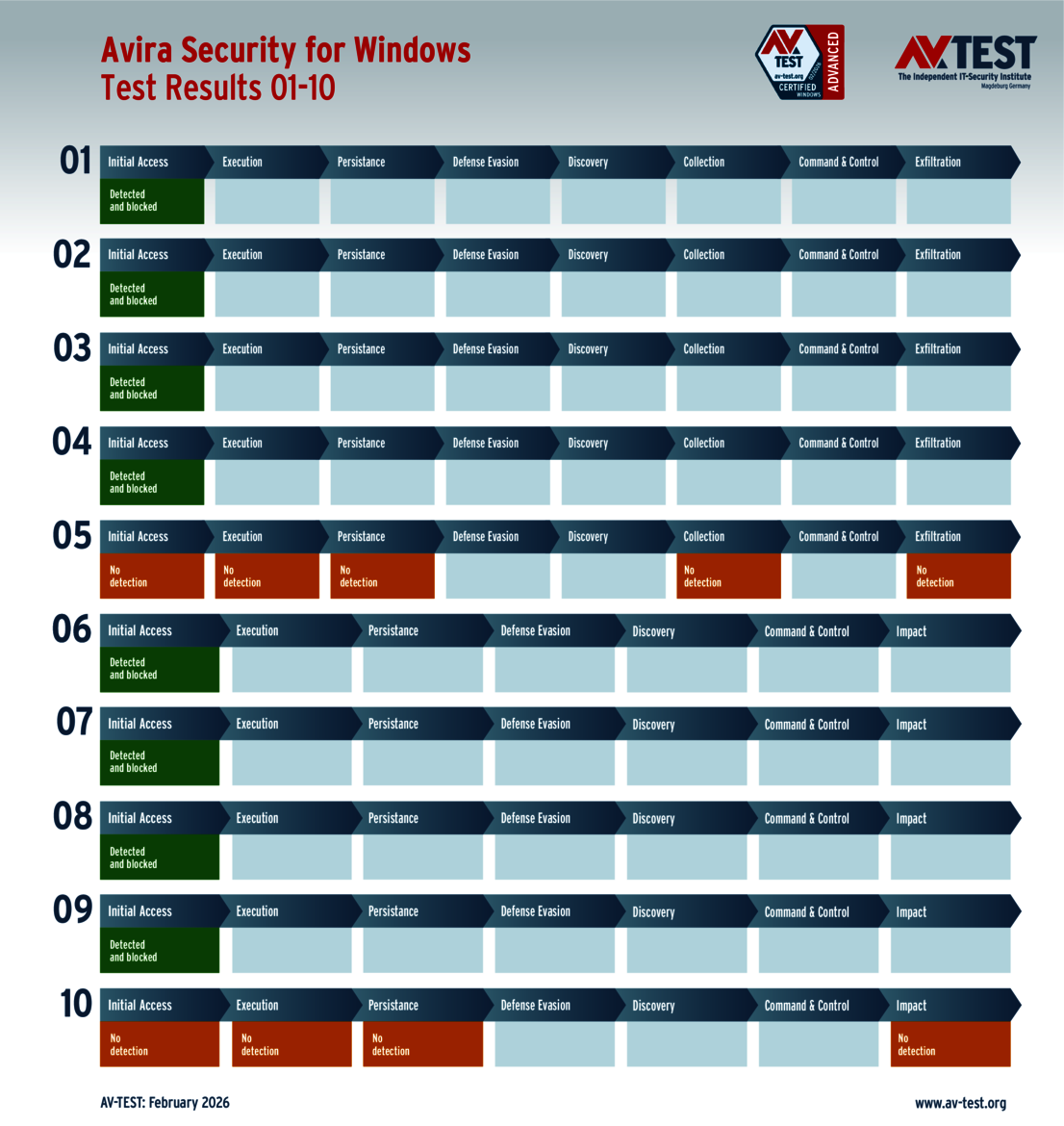

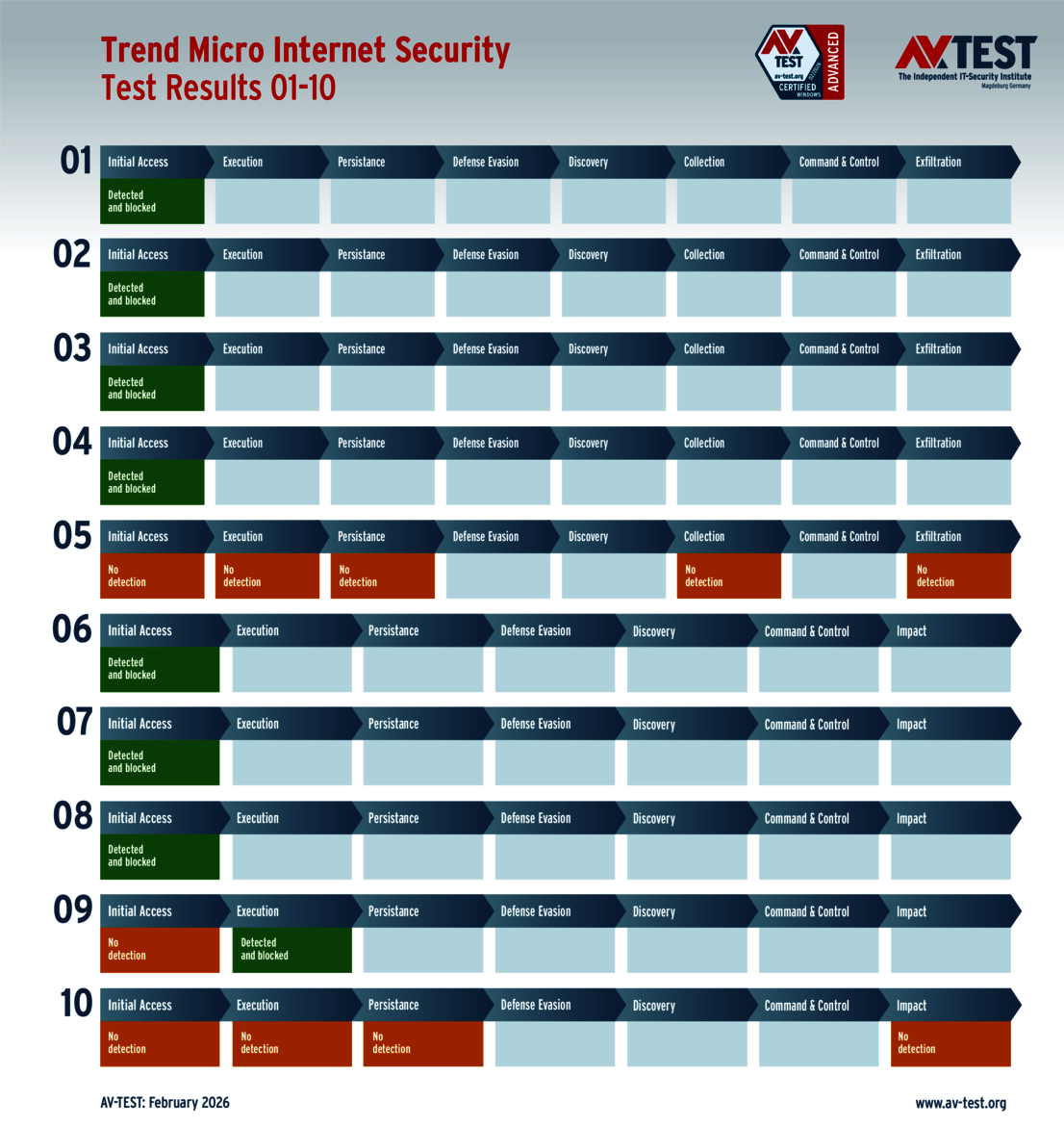

Los problemas de Avira y Trend Micro quedan claros enseguida. Los dos fallaron a la hora de detectar un ransomware y un ladrón de información. Lo interesante es que ambos productos tuvieron problemas en los escenarios de ataque n.º 5 y n.º 10. La deducción es por lo tanto la misma. Ambos paquetes perdieron 7 puntos respectivamente y acabaron con 28 tantos en su puntuación de protección.

Para participar con éxito en la prueba de certificación, un producto tiene que obtener un 75 por ciento de los 35 puntos (26,5 puntos) en la puntuación de protección. Esto lo consiguieron 11 paquetes. Asimismo, los productos tienen que participar en las pruebas bimensuales regulares con Windows. Todos los productos cumplieron también este requisito y recibieron el certificado de AV-TEST “Advanced Certified”.

9 soluciones para empresas en el test ATP

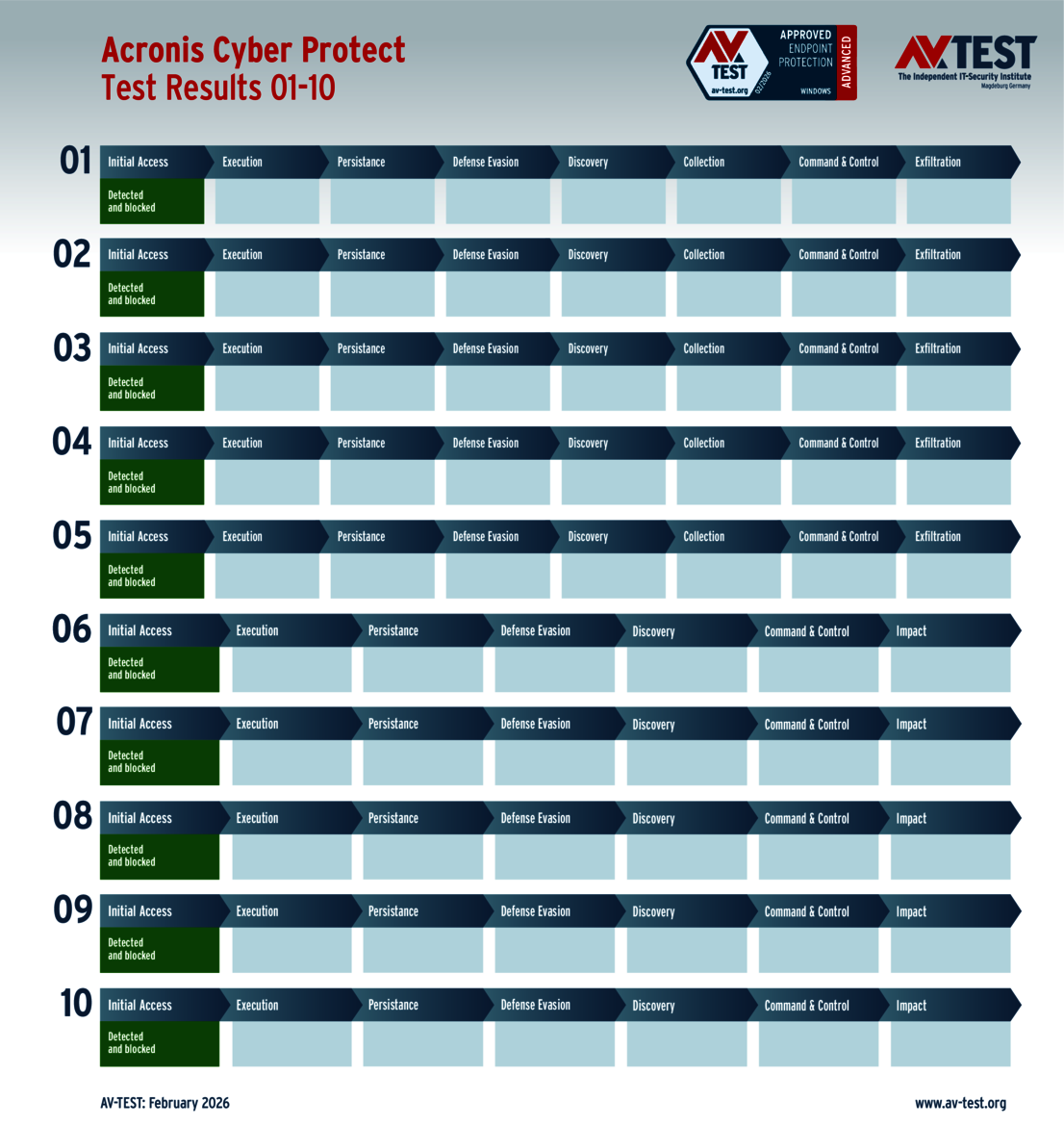

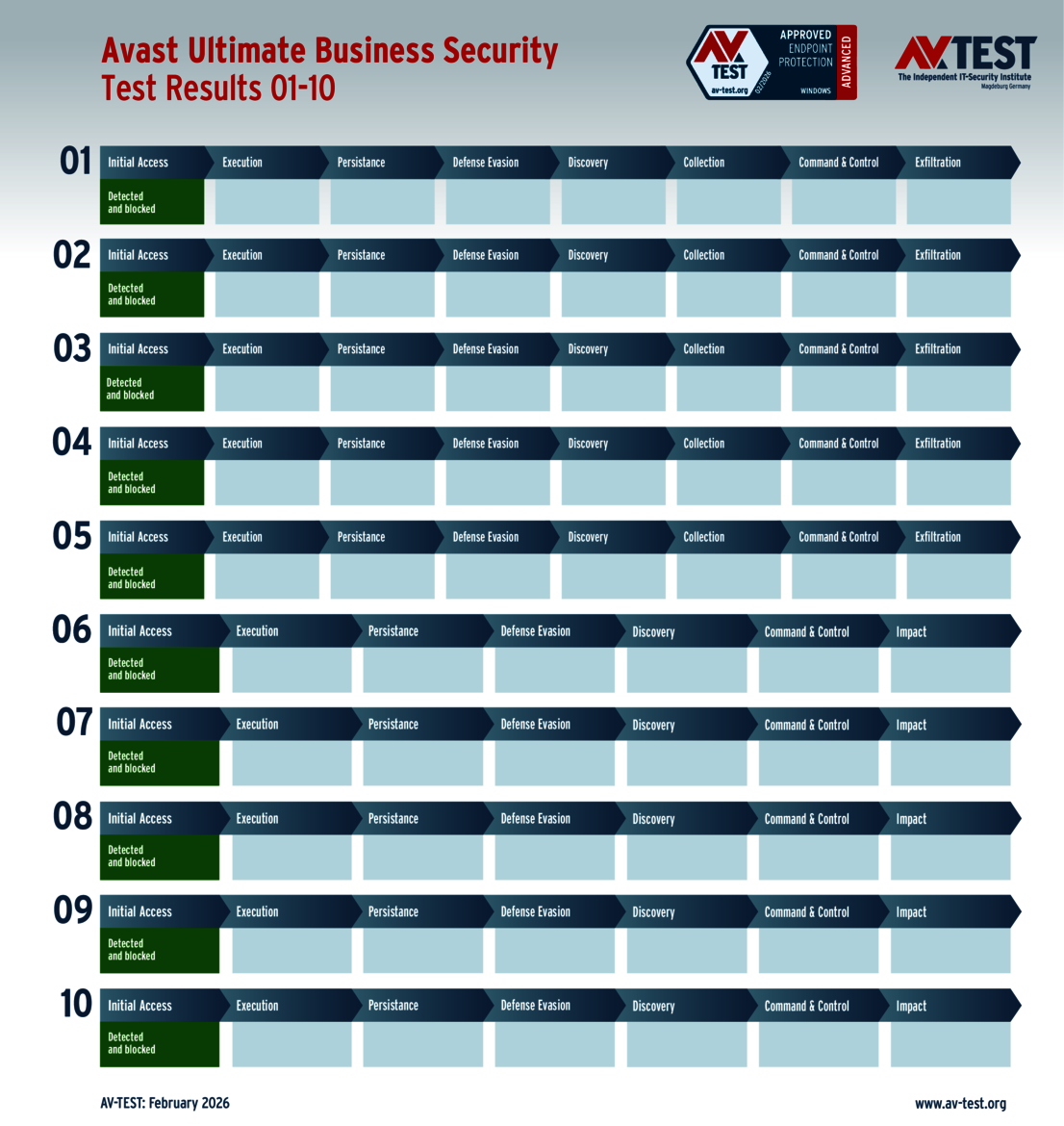

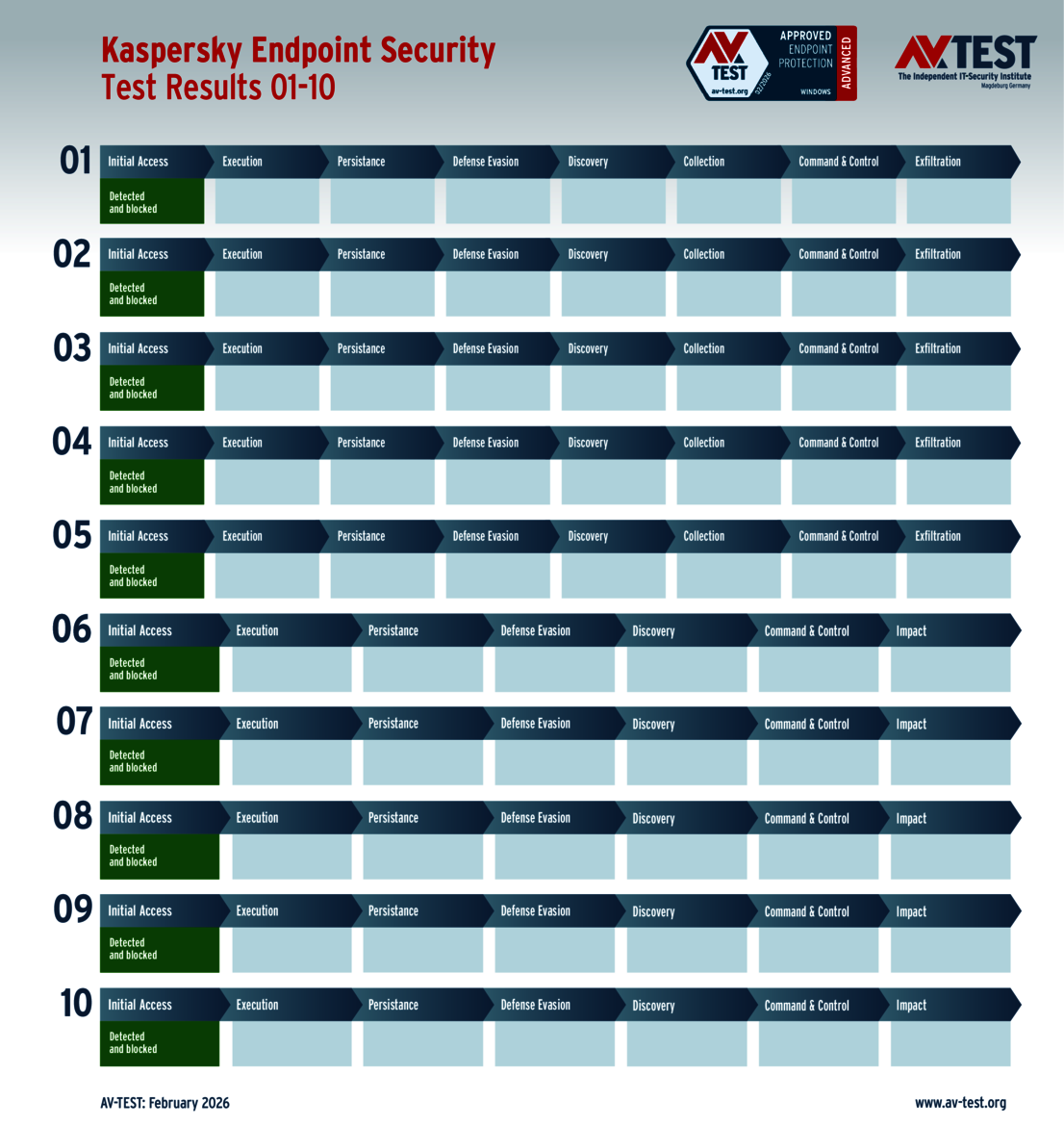

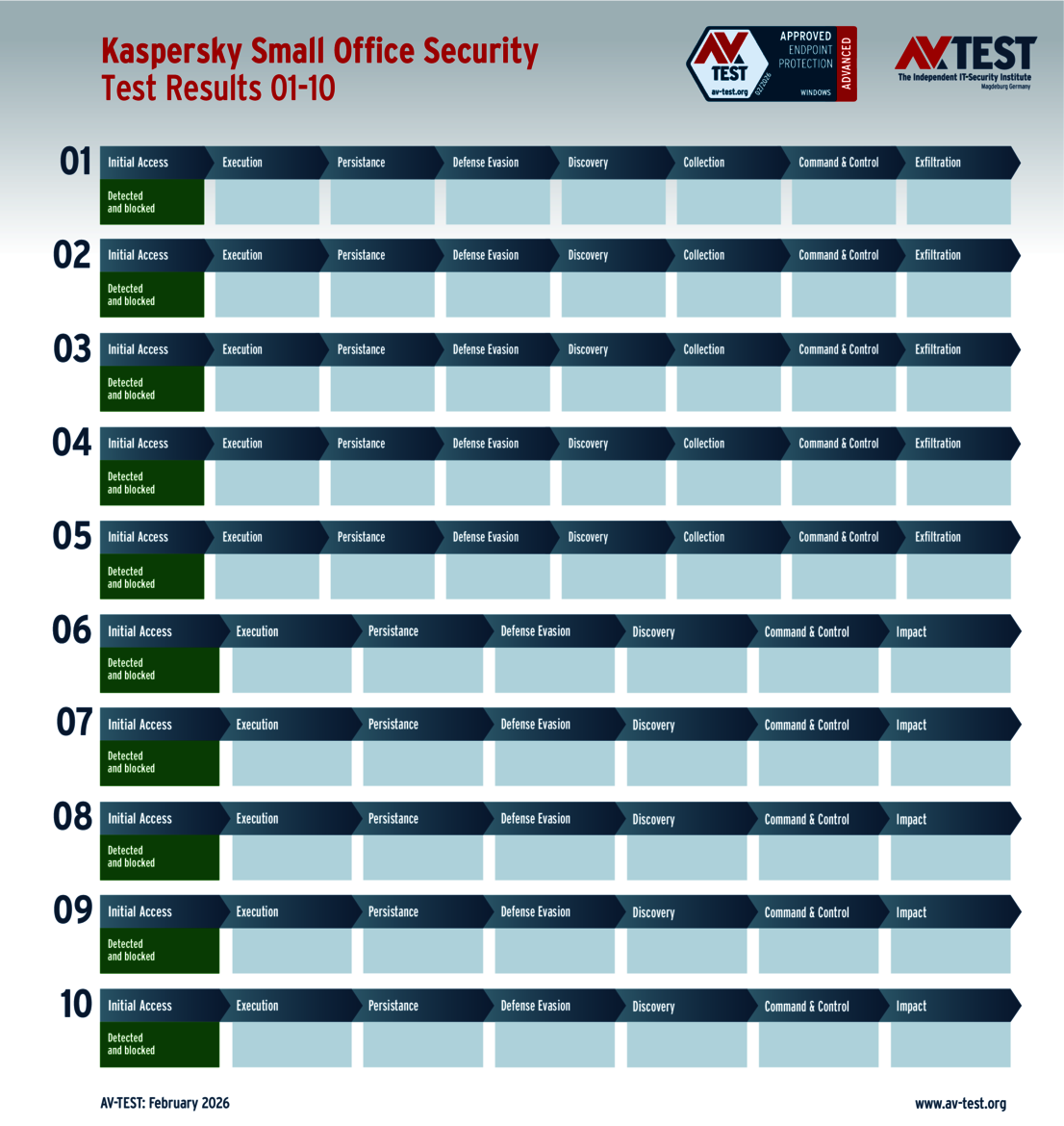

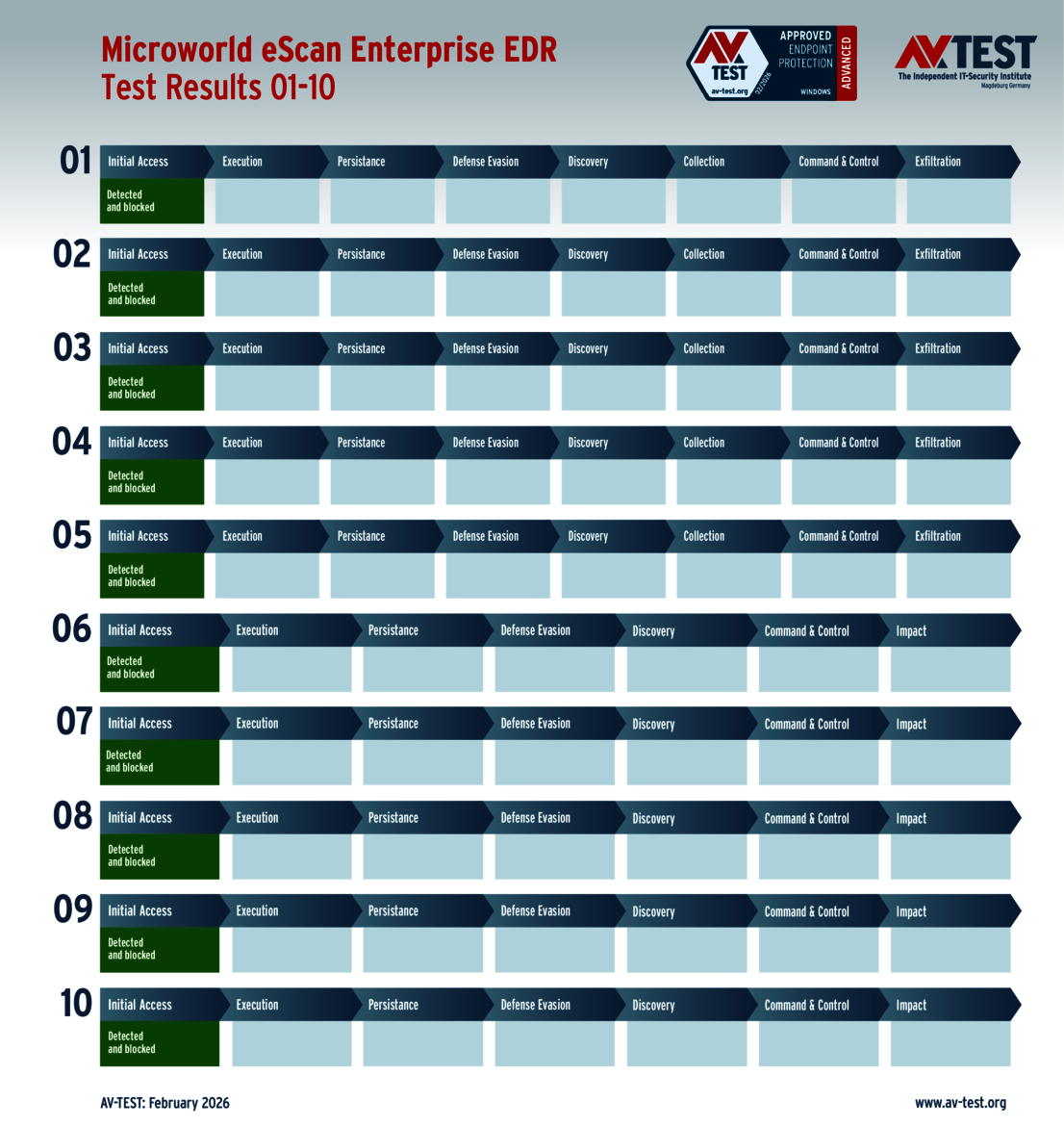

Para la protección de las empresas participaron 9 soluciones en la actual certificación. Para 6 de los 9 productos, la prueba transcurrió a la perfección. Identificaron a los atacantes sin cometer fallos en los 10 escenarios y merecieron 35 puntos respectivamente para su puntuación en protección: Acronis, Avast, Kaspersky (con ambas versiones), Microworld y Trellix.

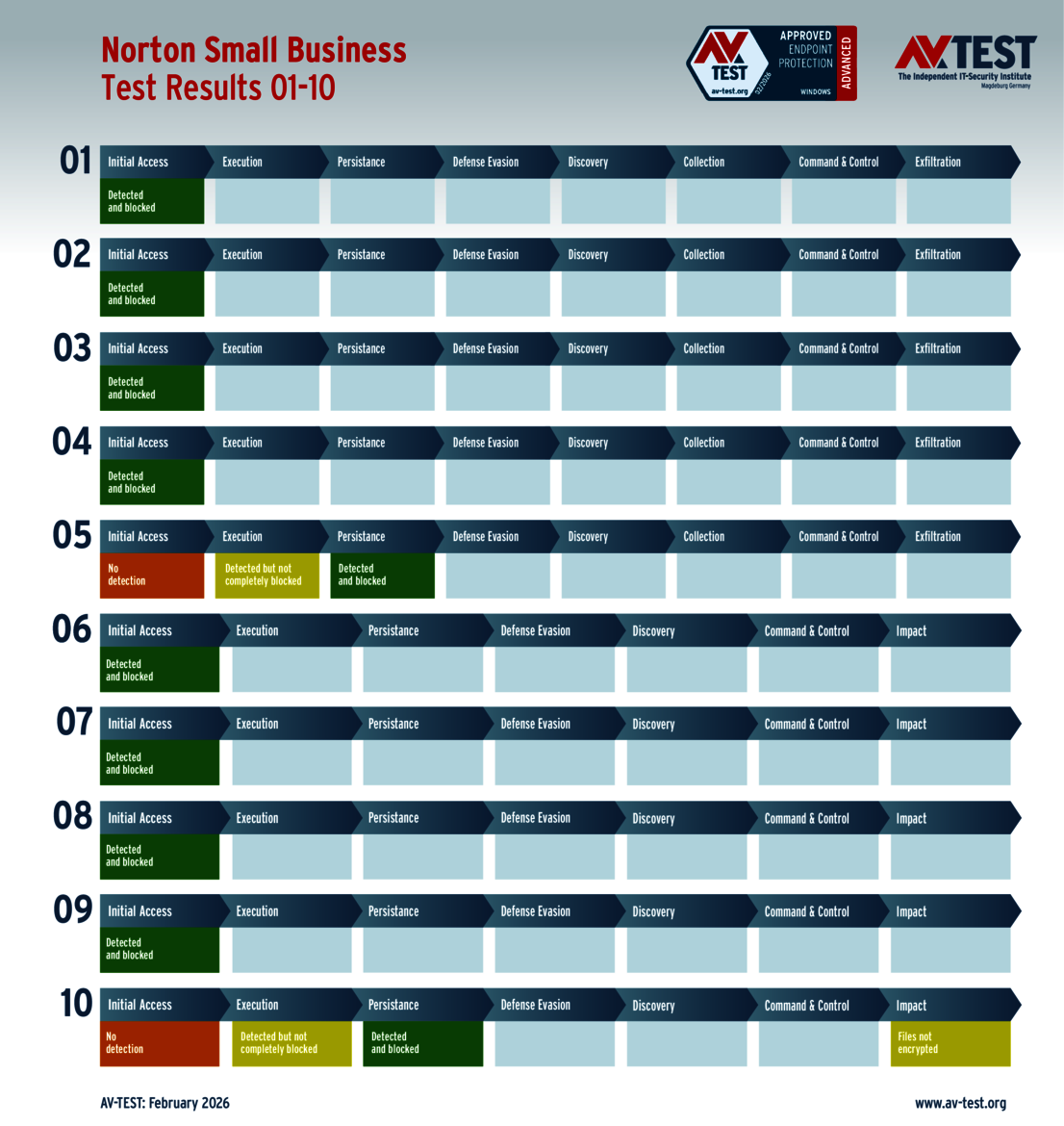

Las soluciones de Norton, Qualys y Sophos sí detectaron todos los programas maliciosos, pero en dos escenarios respectivamente no detuvieron al atacante de inmediato. Hizo falta que se activaran mecanismos de protección posteriores para ganar la partida a los atacantes, aislarlos y eliminarlos. Aquí también es interesante ver que todas estas soluciones tuvieron problemas iniciales en los escenarios de ataque n.º 5 y 10. Algunos paquetes para usuarios finales también tuvieron problemas con estos escenarios. Esta es una valiosa información que los fabricantes pueden extraer de esta prueba.

A los productos para empresas se les aplican los mismos baremos: para participar con éxito en la prueba de certificación, tienen que obtener un 75 por ciento de los 35 puntos (26,5 puntos) en la puntuación de protección. Asimismo, tienen que participar en las pruebas bimensuales regulares con Windows. Todas las soluciones recibieron el certificado “Advanced Approved Endpoint Protection” puesto que cumplieron todos los requisitos.

Conocimientos importantes para algunos participantes

Las tácticas de ataque utilizadas en la prueba ATP varían de una a otra, pero siempre proceden de campañas de ataque actuales o expertos han observado su uso en ataques actuales. La mayoría de los equipos de los fabricantes consiguieron los 35 puntos máximos para su puntuación en protección gracias al buen trabajo, a menudo sin fallo alguno, de su productos.

En el caso de los paquetes para usuarios privados, fueron 8 de los 11 productos examinados: Avast, AVG, Bitdefender, K7 Computing, Kaspersky, McAfee, Microsoft y Norton.

También 6 de las 9 soluciones de seguridad para sistemas Windows de empresas finalizaron la prueba de certificación sin fallos y con 35 puntos: Acronis, Avast, Kaspersky (con dos versiones), Microworld y Trellix.

Los demás productos tuvieron sus dificultades en solo unos pocos escenarios, que a menudo son los mismos. Esto aporta conocimientos importantes a sus equipos de desarrolladores, que les permitirán mejorar en el futuro. No obstante, queda por mencionar que, en la mayoría de los casos en los que el atacante no fue detectado, posteriormente otros módulos de protección actuaron con éxito e impidieron que el sistema Windows sufriera daños. Solo en 4 de los 200 escenarios comprobados se pudieron imponer los atacantes, encriptando el sistema o robando datos.